これは、このセクションの複数ページの印刷可能なビューです。 印刷するには、ここをクリックしてください.

Kubernetesブログ

- Kubernetes v1.36: ハル (Haru)

- Ingress2Gateway 1.0リリースのお知らせ: Gateway APIへの移行

- Kubernetes v1.35: Workload Aware Scheduling の導入

- Kubernetes v1.35: Timbernetes (The World Tree Release)

- よくあるKubernetesの7つの落とし穴(そして私がそれらを回避する方法をいかに学んだか)

- Kubernetes v1.34: Of Wind & Will (O' WaW)

- デバイスを持つPodでの障害への対処

- Kubernetes v1.33: 思い描いていたとおりに動作するようになったImage Pull Policy!

- Kubernetes v1.33: HorizontalPodAutoscalerの設定可能な許容値

- Kubernetes v1.33: EndpointsからEndpointSliceへの継続的な移行を進める

- Kubernetes v1.33: Octarine

- KubernetesのマルチコンテナPod: 概要

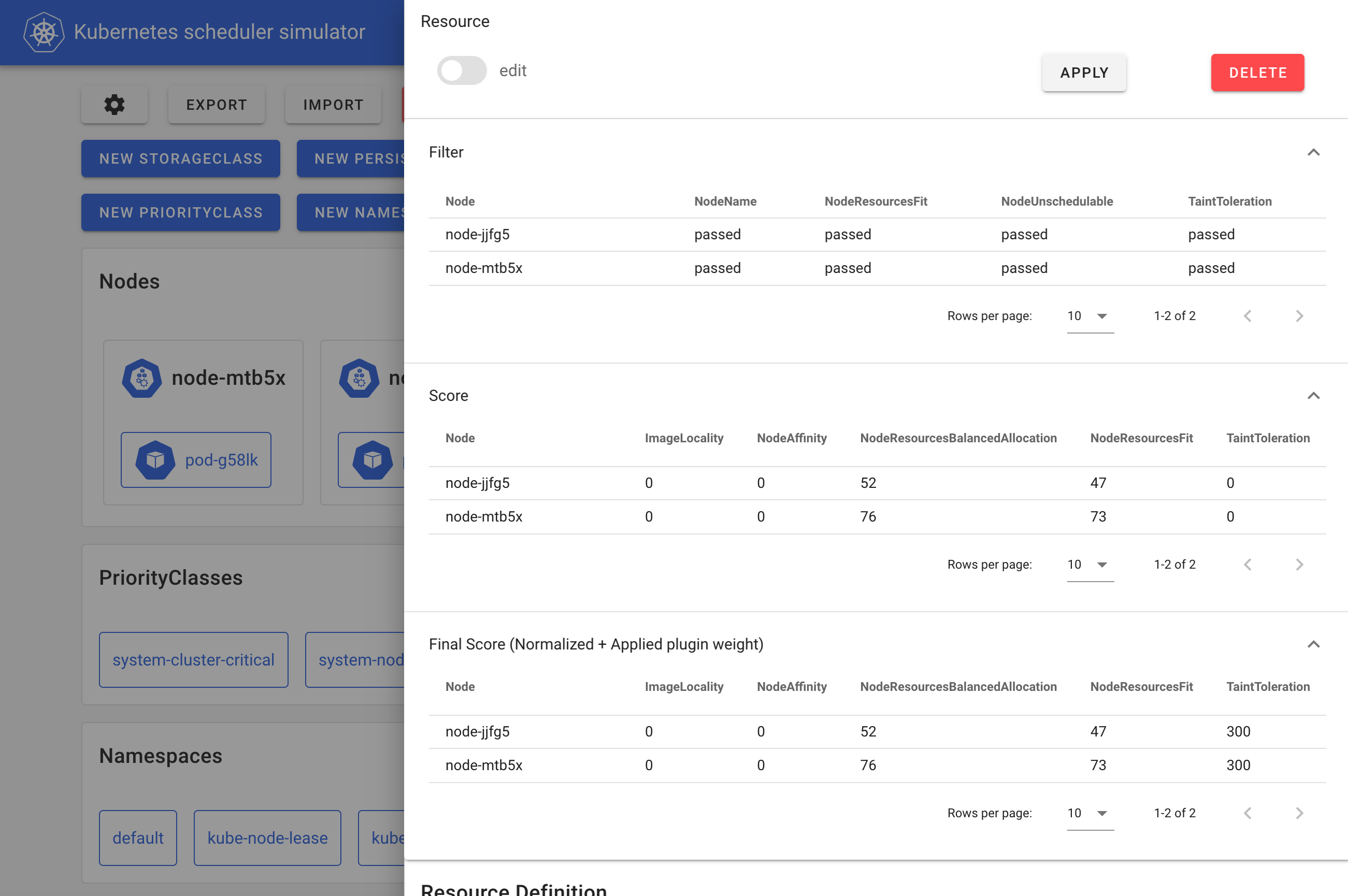

- kube-scheduler-simulatorの紹介

- Kubernetes v1.33の先行紹介

- Ingress-nginxの脆弱性CVE-2025-1974: 知っておくべきこと

- SIG Appsの取り組みの紹介

- SIG etcdの取り組みの紹介

- クラウドコントローラーマネージャーに関する「鶏が先か卵が先か」問題

- SIG Architecture: Enhancementsの取り組みの紹介

- Kubernetes v1.32: Penelope

- Kubernetes Upstream Training in Japanの取り組みの紹介

- Kubernetes 1.31: Fine-grained SupplementalGroups control

- Kubernetes 1.31: SPDYからWebSocketへのストリーミングの移行

- Kubernetes v1.31: キャッシュからの整合性のある読み込みによるクラスターパフォーマンスの向上

- Kubernetes v1.31: Elli

- Client-Goへのフィーチャーゲートの導入: 柔軟性と管理性を強化するために

- SIG Nodeの紹介

- Kubernetesの10年間の歴史

- Kubernetes史上最大の移行作業を完了

- Gateway API v1.1: サービスメッシュ、GRPCRoute、そして更なる進化

- DIY: Kubernetesで自分だけのクラウドを構築しよう(パート3)

- DIY: Kubernetesで自分だけのクラウドを構築しよう(パート2)

- DIY: Kubernetesで自分だけのクラウドを構築しよう(パート1)

- Kubernetes v1.30をそっと覗く

- CRI-O: OCIレジストリからのseccompプロファイルの適用

- SIG Cloud Providerの取り組みの紹介

- Kubernetesブッククラブを覗く

- Kubernetesでコンテナを別ファイルシステムに格納する設定方法

- SIG Releaseスポットライト(リリース・チーム・サブプロジェクト)

- フォレンジックコンテナ分析

- Kubernetes 1.26: PodDisruptionBudgetによって保護された不健全なPodに対する退避ポリシー

- Kubernetesにおけるフォレンジックコンテナチェックポイント処理

- 更新: dockershimの削除に関するFAQ

- Don't Panic: Kubernetes and Docker

Kubernetes v1.36: ハル (Haru)

編集者: Chad M. Crowell、Kirti Goyal、Sophia Ugochukwu、Swathi Rao、Utkarsh Umre

前回のリリースと同様に、Kubernetes v1.36のリリースでは新しいGA、ベータ、アルファの機能が導入されます。 高品質なリリースの継続的な提供は、私たちの開発サイクルの強さとコミュニティからの活発なサポートを示しています。

このリリースは70個の機能改善で構成されています。 それらのうち、GAへの昇格が18個、ベータへの移行が25個、アルファとしての導入が25個です。

また、このリリースにはいくつかの非推奨化と削除があります。 これらに必ず目を通してください。

リリースのテーマとロゴ

Kubernetes v1.36で2026年の幕を開けます。 このリリースは季節が移り変わり、山の光が変化する時に届きました。 ハルは日本語で多くの意味を持つ響きです。 その中で最も大切にしているのは、春、晴れ(澄んだ空)、そして遥か(遠く離れた)です。 季節と空と地平線。 この先にある内容には、その3つすべてが見つかるでしょう。

ロゴはavocadoneko / Natsuho Ideによって作成され、葛飾北斎の『富嶽三十六景』からインスピレーションを得ています。 これは『神奈川沖浪裏』を世界に送り出したのと同じシリーズです。 v1.36のロゴは、シリーズの中で最も有名な作品の一つである『凱風快晴』、赤富士とも呼ばれる作品を再解釈しています。 夏の夜明けに赤く染まった山が、長い雪解けの後に雪のない姿を見せる光景です。 三十六の景色はv1.36にふさわしい数であり、北斎もそこで止まらなかったことを思い起こさせます。1 その風景を見守るのはKubernetesの舵輪で、山の傍らの空に配置されています。

富士の麓にはStella(左)とNacho(右)という2匹の猫が座っています。 首輪にKubernetesの舵輪が付いた彼らは、日本の神社を守る一対の狛犬の役割を担っています。 一対であるのは、何事も一人では守れないからです。 StellaとNachoは、はるかに大きな仲間を代表しています。 SIGとワーキンググループ、メンテナーとレビュアー、ドキュメント、ブログ、翻訳の担当者、リリースチーム、初めての一歩を踏み出す新規コントリビューター、そして季節ごとに戻ってくる長年のコントリビューターです。 Kubernetes v1.36は、いつものように多くの手によって支えられています。

ロゴの赤富士の峰に沿って「晴れに翔け」という書が描かれています。 これは山に収まりきらなかった対句の前半です:

晴れに翔け、未来よ明け

「澄んだ空へ翔け、明日の夜明けに向かって」

これが、このリリースに込めた願いです。 澄んだ空へ翔けること。 リリースそのもののため、プロジェクトのため、そしてそれを共に届けるすべての人のために。 赤富士に差す朝日は終わりではなく、通過点です。 このリリースは次のリリースへ、そのリリースはまたその次へと、一つの視点では捉えきれない遥かな地平線に向かって続いていきます。

1. このシリーズは非常に人気があったため、北斎はさらに10枚の版画を追加し、合計46枚になりました。

主なアップデート情報

Kubernetes v1.36は新機能と改善点が満載です。 このセクションでは、リリースチームが特に注目して欲しい、選りすぐりのアップデート内容をご紹介します!

安定版: きめ細かなAPI認可

Kubernetes SIG AuthおよびSIG Nodeを代表して、きめ細かなkubelet API認可がKubernetes v1.36でGA(General Availability)に昇格したことをお知らせします!

KubeletFineGrainedAuthzフィーチャーゲートは、Kubernetes v1.32でオプトインのアルファ機能として導入され、v1.33でベータ(デフォルトで有効)に昇格しました。

現在、この機能はGAになりました。

この機能は、kubeletのHTTPS APIに対してより精密な最小権限のアクセス制御を可能にし、一般的な監視や可観測性のユースケースにおいて過度に広範なnodes/proxy権限を付与する必要性を排除します。

この取り組みは、SIG AuthとSIG Nodeが主導したKEP #2862の一環として行われました。

ベータ: リソースヘルスステータス

v1.34のリリース以前は、Kubernetesには割り当てられたデバイスの健全性を報告するネイティブな方法がなく、ハードウェア障害によるPodのクラッシュを診断することが困難でした。

Device Pluginに焦点を当てたv1.31での最初のアルファリリースを基に、Kubernetes v1.36では各Podの.status内のallocatedResourcesStatusフィールドをベータに昇格させることでこの機能を拡張しています。

このフィールドは、すべての専用ハードウェアに対する統一されたヘルスレポート機構を提供します。

ユーザーはkubectl describe podを実行して、コンテナのクラッシュループがUnhealthyまたはUnknownのデバイスステータスによるものかどうかを判断できるようになりました。

これは、ハードウェアが従来のプラグインまたは新しいDRAフレームワークのどちらで提供されているかに関係なく機能します。

この可視性の向上により、管理者と自動化されたコントローラーは故障したハードウェアを迅速に特定し、高性能ワークロードのリカバリを効率化できます。

この取り組みは、SIG Nodeが主導したKEP #4680の一環として行われました。

アルファ: Workload Aware Scheduling(WAS)機能

従来、KubernetesスケジューラーとJobコントローラーはPodを独立したユニットとして管理していたため、複雑な分散ワークロードにおいて断片的なスケジューリングやリソースの浪費が発生することがよくありました。 Kubernetes v1.36では、Workload Aware Scheduling(WAS)機能の包括的なスイートをアルファとして導入し、Jobコントローラーを改訂されたWorkload APIと新しい分離されたPodGroup APIにネイティブに統合することで、関連するPodを単一の論理エンティティとして扱えるようにしています。

Kubernetes v1.35では、Podがノードにバインドされる前にスケジュール可能な最小数のPodを要求することで、すでにGangスケジューリングをサポートしていました。 v1.36では、グループ全体をアトミックに評価する新しいPodGroupスケジューリングサイクルを導入し、さらに進化しています。 グループ内のすべてのPodがまとめてバインドされるか、一つもバインドされないかのどちらかです。

この取り組みは、SIG SchedulingとSIG Appsが主導した複数のKEP(#4671、#5547、#5832、#5732、#5710を含む)の一環として行われました。

GAに昇格した機能

これはv1.36リリース後にGAとなった改善点の一部です。

ボリュームグループスナップショット

数回のベータサイクルを経て、VolumeGroupSnapshotサポートがKubernetes v1.36でGA(General Availability)に到達しました。 この機能により、複数のPersistentVolumeClaimにわたるクラッシュ整合性のあるスナップショットを同時に取得できます。 ボリュームグループスナップショットのサポートは、グループスナップショット用の拡張APIのセットに依存しています。 これらのAPIにより、ユーザーは一連のボリュームに対してクラッシュ整合性のあるスナップショットを取得できます。 主な目的は、そのスナップショットのセットを新しいボリュームに復元し、クラッシュ整合性のあるリカバリポイントに基づいてワークロードを復旧できるようにすることです。

この取り組みは、SIG Storageが主導したKEP #3476の一環として行われました。

変更可能なボリュームアタッチ制限

Kubernetes v1.36では、変更可能なCSINodeのAllocatable 機能がGAに昇格しました。

この機能強化により、Container Storage Interface(CSI)ドライバーがノードで処理可能なボリュームの最大数を動的に更新できるようになります。

この更新により、kubeletはノードのボリューム制限と容量情報を動的に更新できるようになりました。

kubeletは、定期的なチェックまたはCSIドライバーからのリソース枯渇エラーに応じて、コンポーネントの再起動を必要とせずにこれらの制限を調整します。

これにより、Kubernetesスケジューラーはストレージの可用性に関する正確な情報を維持し、古いボリューム制限によるPodスケジューリングの失敗を防止します。

この取り組みは、SIG Storageが主導したKEP #4876の一環として行われました。

ServiceAccountトークンの外部署名API

Kubernetes v1.36では、ServiceAccountの 外部トークン署名 機能がGAに昇格し、Kubernetes APIとのクリーンな統合を維持しながらトークン署名を外部システムに委譲できるようになりました。 クラスターは、標準的なServiceAccountトークン形式に従うProjected ServiceAccountトークンの発行に外部JWT署名者を使用でき、必要に応じて延長された有効期限もサポートします。 これは、すでに外部のIDまたは鍵管理システムに依存しているクラスターにとって特に有用で、コントロールプレーン内で鍵管理を重複させることなくKubernetesを統合できます。

kube-apiserverは外部署名者から公開鍵を検出し、キャッシュし、自身が署名していないトークンを検証するように構成されているため、既存の認証・認可フローは期待通りに動作し続けます。 アルファおよびベータフェーズを通じて、外部署名者プラグインのAPIと設定、パス検証、およびOIDCディスカバリは、実際の本番環境のデプロイメントとローテーションパターンに安全に対応できるよう強化されました。

v1.36でのGA昇格により、外部ServiceAccountトークン署名は、IDと署名を一元管理するプラットフォームにとって完全にサポートされたオプションとなり、外部IAMシステムとの統合が簡素化され、コントロールプレーン内で署名鍵を直接管理する必要性が軽減されます。

この取り組みは、SIG Authが主導したKEP #740の一環として行われました。

GAに昇格したDRA機能

Dynamic Resource Allocation(DRA)エコシステムの一部が、Kubernetes v1.36で主要なガバナンスと選択機能のGA昇格により本番環境で利用可能な成熟度に達しました。 DRA管理者アクセス のGA移行により、クラスター管理者がハードウェアリソースにグローバルにアクセスして管理するための永続的でセキュアなフレームワークが提供され、優先順位付きリスト の安定化により、リソース選択ロジックがすべてのクラスター環境で一貫性と予測可能性を保つようになりました。

これにより、組織は長期的なAPIの安定性と後方互換性の保証のもとで、ミッションクリティカルなハードウェア自動化を安心してデプロイできます。 これらの機能により、大規模GPUクラスターやマルチテナントAIプラットフォームに不可欠な高度なリソース共有ポリシーと管理オーバーライドの実装が可能になり、次世代リソース管理のコアアーキテクチャ基盤の完成を示しています。

この取り組みは、SIG AuthとSIG Schedulingが主導したKEP #5018および#4816の一環として行われました。

Mutating Admissionポリシー

Kubernetes v1.36では、MutatingAdmissionPolicyのGA昇格により、宣言的なクラスター管理がより洗練されたものとなりました。 このマイルストーンは、管理者がCommon Expression Language(CEL)を使用してAPIサーバー内でリソースの変更を直接定義できるようにすることで、従来のWebhookに代わるネイティブで高性能な代替手段を提供し、多くの一般的なユースケースにおいて外部インフラストラクチャの必要性を完全に排除します。

これにより、クラスターオペレーターはカスタムAdmission Webhookの管理に伴うレイテンシや運用の複雑さなしに、受信リクエストを変更できます。 変更ロジックを宣言的でバージョン管理されたポリシーに移行することで、組織はより予測可能なクラスター動作、ネットワークオーバーヘッドの削減、そして長期的なAPIの安定性が完全に保証された堅牢なセキュリティモデルを実現できます。

この取り組みは、SIG API Machineryが主導したKEP #3962の一環として行われました。

validation-genによるKubernetesネイティブ型の宣言的バリデーション

Kubernetes v1.36では、宣言的バリデーション (validation-genを使用)のGA昇格により、カスタムリソースの開発がさらに効率的なものとなりました。

このマイルストーンは、Common Expression Language(CEL)を使用してGoの構造体タグ内に高度なバリデーションロジックを直接定義できるようにすることで、複雑なOpenAPIスキーマを手動で記述するという手間がかかりエラーが発生しやすい作業を置き換えます。

カスタムバリデーション関数を記述する代わりに、Kubernetesコントリビューターは+k8s:minimumや+k8s:enumなどのIDLマーカーコメントを使用して、APIの型定義(types.go)内にバリデーションルールを直接定義できるようになりました。

validation-genツールはこれらのコメントを解析し、コンパイル時に堅牢なAPIバリデーションコードを自動生成します。

これにより、メンテナンスのオーバーヘッドが削減され、APIバリデーションがソースコードと一貫性を保ち同期された状態を維持できます。

この取り組みは、SIG API Machineryが主導したKEP #5073の一環として行われました。

Kubernetes API型からのgogo/protobuf依存関係の削除

Kubernetes v1.36では、gogoprotobufの削除が完了し、Kubernetesコードベースのセキュリティと長期的な保守性が大きく前進しました。

この取り組みにより、メンテナンスされていないgogoprotobufライブラリへの重大な依存関係が排除されました。

このライブラリは、潜在的なセキュリティ脆弱性の原因となり、最新のGo言語機能の採用を妨げる要因となっていました。

Kubernetes API型に互換性のリスクをもたらす標準的なProtobuf生成への移行ではなく、プロジェクトは必要な生成ロジックをk8s.io/code-generator内にフォークして内部化することを選択しました。

このアプローチにより、既存のAPIの動作とシリアライゼーションの互換性を維持しながら、Kubernetesの依存関係グラフからメンテナンスされていないランタイム依存関係を排除することに成功しました。

Kubernetes APIをGo言語で利用する開発者にとって、この変更は技術的負債を削減し、標準protobufライブラリとの誤った併用を防止します。

この取り組みは、SIG API Machineryが主導したKEP #5589の一環として行われました。

ノードログクエリ

以前は、Kubernetesではコントロールプレーンやワーカーノードに関連する問題のデバッグのために、クラスター管理者がSSH経由でノードにログインするか、クライアント側のリーダーを実装する必要がありました。

特定の問題では依然として直接のノードアクセスが必要ですが、kube-proxyやkubeletの問題はログを検査することで診断できます。

ノードログは、Podやコンテナのデバッグと同様に、kubelet APIとkubectlプラグインを使用してノードにログインせずにトラブルシューティングを簡素化する方法をクラスター管理者に提供します。

この方法はオペレーティングシステムに依存せず、サービスまたはノードが/var/logにログを出力する必要があります。

この機能は、本番ワークロードでの徹底的なパフォーマンス検証を経てKubernetes v1.36でGAに到達し、NodeLogQueryフィーチャーゲートを通じてkubeletでデフォルトで有効になっています。

さらに、enableSystemLogQuery kubelet設定オプションも有効にする必要があります。

この取り組みは、SIG Windowsが主導したKEP #2258の一環として行われました。

Podにおけるユーザー名前空間のサポート

Kubernetes v1.36では、ユーザー名前空間のサポートがGAに昇格し、コンテナの分離とノードセキュリティが主要な成熟度のマイルストーンに到達しました。 この待望の機能は、コンテナのrootユーザーをホスト上の非特権ユーザーにマッピングすることで多層防御の重要なレイヤーを提供し、プロセスがコンテナから脱出したとしても、基盤となるノードに対する管理権限を持たないことを保証します。

これにより、クラスターオペレーターはコンテナブレイクアウトの脆弱性の影響を軽減するため、本番ワークロードに対してこの堅牢な分離を安心して有効にできます。 コンテナの内部IDをホストのIDから切り離すことで、Kubernetesはマルチテナント環境と機密性の高いインフラストラクチャを不正アクセスから保護するための堅牢で標準化されたメカニズムを提供し、すべて長期的なAPIの安定性が完全に保証されています。

この取り組みは、SIG Nodeが主導したKEP #127の一環として行われました。

cgroupv2ベースのPSIサポート

Kubernetes v1.36では、Pressure Stall Information(PSI)メトリクスのエクスポートがGAに昇格し、ノードリソース管理と可観測性がより精密になりました。 この機能は、CPU、メモリ、I/Oの「圧力」メトリクスを報告する能力をkubeletに提供し、従来の使用率メトリクスよりもきめ細かなリソース競合のビューを提供します。

クラスターオペレーターとオートスケーラーは、これらのメトリクスを使用して、単に処理が集中しているシステムとリソース枯渇により実際にストールしているシステムを区別できます。 これらのシグナルを活用することで、ユーザーはPodのリソースリクエストをより正確に調整し、垂直オートスケーリングの信頼性を向上させ、アプリケーションのパフォーマンス低下やノードの不安定化につながる前にノイジーネイバー効果を検出できます。

この取り組みは、SIG Nodeが主導したKEP #4205の一環として行われました。

VolumeSource: OCIアーティファクトおよびイメージ

Kubernetes v1.36では、OCIボリュームソース サポートがGAに昇格し、コンテナデータの配布がより柔軟になりました。 この機能は、外部ストレージプロバイダーやConfigMapからボリュームをマウントするという従来の要件を超え、kubeletがコンテナイメージやアーティファクトリポジトリなどのOCI準拠のレジストリからコンテンツを直接取得してマウントできるようにします。

これにより、開発者やプラットフォームエンジニアはアプリケーションデータ、モデル、静的アセットをOCIアーティファクトとしてパッケージ化し、コンテナイメージに使用しているのと同じレジストリとバージョニングワークフローを使用してPodに配信できます。 このイメージとボリューム管理の統合により、CI/CDパイプラインが簡素化され、読み取り専用コンテンツのための専用ストレージバックエンドへの依存が軽減され、データがどの環境でも移植可能かつセキュアにアクセス可能な状態を維持できます。

この取り組みは、SIG Nodeが主導したKEP #4639の一環として行われました。

ベータの新機能

これはv1.36リリース後にベータとなった改善点の一部です。

コントローラーの陳腐化の軽減

Kubernetesコントローラーにおける陳腐化は、多くのコントローラーに影響を及ぼし、コントローラーの動作に微妙な影響を与える可能性がある問題です。 通常、コントローラーの作成者による何らかの前提に起因して陳腐化が問題であることが発見されるのは、本番環境のコントローラーがすでに誤ったアクションを実行してしまった後、手遅れになってからです。 これにより、キャッシュの陳腐化時にコントローラーの調整において、競合する更新やデータの破損が発生する可能性がありました。

Kubernetes v1.36には、コントローラーの陳腐化を軽減し、コントローラーの動作のより良い可観測性を提供する新機能が含まれていることをお知らせします。 これにより、しばしば有害な動作につながる可能性がある、古いクラスター状態のビューに基づく調整が防止されます。

この取り組みは、SIG API Machineryが主導したKEP #5647の一環として行われました。

IP/CIDRバリデーションの改善

Kubernetes v1.36では、APIのIPおよびCIDRフィールドに対するStrictIPCIDRValidation機能がベータに昇格し、以前はすり抜けていた不正なアドレスやプレフィックスを検出するためにバリデーションが強化されました。

これにより、Service、Pod、NetworkPolicy、またはその他のリソースが無効なIPを参照するという微妙な設定バグを防止でき、混乱するランタイム動作やセキュリティ上の問題を回避できます。

コントローラーは、オブジェクトに書き戻すIPを正規化し、すでに保存されている不正な値に遭遇した場合に警告を出すように更新されているため、クラスターは段階的にクリーンで一貫性のあるデータに収束できます。

ベータでは、StrictIPCIDRValidationはより広範な使用の準備が整い、ネットワークやポリシーが時間とともに進化する中で、オペレーターにIP関連の設定に対するより信頼性の高いガードレールを提供します。

この取り組みは、SIG Networkが主導したKEP #4858の一環として行われました。

kubectlユーザー設定のクラスター設定からの分離

kubectlのユーザー設定をカスタマイズするための.kuberc機能は引き続きベータであり、デフォルトで有効になっています。

~/.kube/kubercファイルにより、ユーザーはクラスターのエンドポイントと認証情報を保持するkubeconfigファイルとは別に、エイリアス、デフォルトフラグ、その他の個人設定を保存できます。

この分離により、個人の設定がCIパイプラインや共有のkubeconfigファイルに干渉することを防ぎ、異なるクラスターやコンテキスト間で一貫したkubectlエクスペリエンスを維持できます。

Kubernetes v1.36では、.kubercに認証情報プラグインのポリシー(許可リストまたは拒否リスト)を定義する機能が追加され、より安全な認証プラクティスが強制されるようになりました。

必要に応じて、環境変数KUBECTL_KUBERC=falseまたはKUBERC=offを設定することでこの機能を無効にできます。

この取り組みは、SIG CLIが主導し、SIG Authの協力を得たKEP #3104の一環として行われました。

Job一時停止時の変更可能なコンテナリソース

Kubernetes v1.36では、MutablePodResourcesForSuspendedJobs機能がベータに昇格し、デフォルトで有効になりました。

この更新により、Jobのバリデーションが緩和され、Jobが一時停止中にコンテナのCPU、メモリ、GPU、および拡張リソースのリクエストと制限を更新できるようになりました。

この機能により、キューコントローラーやオペレーターはリアルタイムのクラスター条件に基づいてバッチワークロードの要件を調整できます。 例えば、キューイングシステムは受信したJobを一時停止し、利用可能な容量やクォータに合わせてリソース要件を調整してから、一時停止を解除できます。 この機能は、変更可能性を一時停止中のJob(または一時停止時にPodが終了されたJob)に厳密に制限し、アクティブに実行中のPodへの破壊的な変更を防止します。

この取り組みは、SIG Appsが主導したKEP #5440の一環として行われました。

制約付きなりすまし

Kubernetes v1.36では、ユーザーなりすましのConstrainedImpersonation機能がベータに昇格し、歴史的にオール・オア・ナッシングだったメカニズムを、実際に最小権限の原則に沿うものへと強化しています。

この機能が有効な場合、なりすましを行うユーザーは2つの異なる権限セットを持つ必要があります。1つは特定のアイデンティティになりすますための権限、もう1つはそのアイデンティティに代わって特定のアクションを実行するための権限です。

これにより、なりすましのRBACが誤って設定されている場合でも、サポートツール、コントローラー、またはノードエージェントがなりすましを使用して自身に許可されている以上のアクセス権を取得することを防止します。

既存のimpersonateルールは引き続き機能しますが、APIサーバーは新しい制約付きチェックを優先するため、移行は一斉切り替えではなく段階的に行われます。

v1.36のベータでは、ConstrainedImpersonationはテスト済みでドキュメント化されており、デバッグ、プロキシ、またはノードレベルのコントローラーにおいてなりすましに依存するプラットフォームチームによるより広範な採用の準備が整っています。

この取り組みは、SIG Authが主導したKEP #5284の一環として行われました。

ベータのDRA機能

Dynamic Resource Allocation(DRA)フレームワークは、Kubernetes v1.36で複数のコア機能がベータに昇格しデフォルトで有効になることで、さらなる成熟度のマイルストーンに到達しました。 この移行により、パーティション可能なデバイスとConsumable Capacityの昇格によってGPUなどのハードウェアのよりきめ細かな共有が可能になり、DRAは基本的な割り当てを超えて進化しています。 一方、デバイスのTaintとTolerationにより、専用リソースが適切なワークロードによってのみ使用されることが保証されます。

これにより、ユーザーはResourceClaimデバイスステータスとPodスケジューリング前のデバイスアタッチメントの保証を通じて、はるかに信頼性が高く可観測性の高いリソースライフサイクルの恩恵を受けられます。 これらの機能を拡張リソースサポートと統合することで、Kubernetesはレガシーなデバイスプラグインシステムに代わる堅牢な本番対応の代替手段を提供し、複雑なAIおよびHPCワークロードが前例のない精度と運用安全性でハードウェアを管理できるようにします。

この取り組みは、SIG SchedulingとSIG Nodeが主導した複数のKEP(#5004、#4817、#5055、#5075、#4815、#5007を含む)の一環として行われました。

KubernetesコンポーネントのStatusz

Kubernetes v1.36では、コアKubernetesコンポーネントのComponentStatuszフィーチャーゲートがベータに昇格し、各コンポーネントのリアルタイムのビルドおよびバージョン詳細を表示する/statuszエンドポイント(デフォルトで有効)が提供されます。

このオーバーヘッドの低いz-pageは、起動時刻、稼働時間、Goバージョン、バイナリバージョン、エミュレーションバージョン、最小互換バージョンなどの情報を公開し、オペレーターや開発者がログや設定を掘り下げることなく、実行中のものを正確に確認できるようにします。

エンドポイントはデフォルトで人間が読めるテキストビューを提供し、さらに明示的なコンテンツネゴシエーションを介してJSON、YAML、またはCBORでのプログラムアクセス用のバージョン管理された構造化API(config.k8s.io/v1beta1)も提供します。

アクセスはsystem:monitoringグループに付与され、ヘルスおよびメトリクスエンドポイントの既存の保護と整合し、機密データの露出を防止します。

ベータでは、ComponentStatuszはすべてのコアコントロールプレーンコンポーネントおよびノードエージェントでデフォルトで有効になり、ユニットテスト、統合テスト、E2Eテストにより本番環境での可観測性およびデバッグワークフローに安全に使用できます。

この取り組みは、SIG Instrumentationが主導したKEP #4827の一環として行われました。

KubernetesコンポーネントのFlagz

Kubernetes v1.36では、コアKubernetesコンポーネントのComponentFlagzフィーチャーゲートがベータに昇格し、各コンポーネントが起動時に指定された有効なコマンドラインフラグを公開する/flagzエンドポイントが標準化されました。

これにより、クラスターオペレーターと開発者はコンポーネントの設定をクラスター内でリアルタイムに確認できるようになり、予期しない動作のデバッグや、フラグのロールアウトが再起動後に実際に反映されたかの確認が、はるかに容易になります。

エンドポイントは人間が読めるテキストビューとバージョン管理された構造化API(当初はconfig.k8s.io/v1beta1)の両方をサポートしているため、インシデント中にcurlで確認することも、準備ができたら自動化ツールに組み込むこともできます。

アクセスはsystem:monitoringグループに付与され、機密値はマスクできるため、設定の可視化はヘルスおよびステータスエンドポイント周辺の既存のセキュリティプラクティスと整合しています。

ベータでは、ComponentFlagzはデフォルトで有効になり、すべてのコアコントロールプレーンコンポーネントおよびノードエージェントに実装され、ユニットテスト、統合テスト、E2Eテストにより本番クラスターでのエンドポイントの信頼性が確保されています。

この取り組みは、SIG Instrumentationが主導したKEP #4828の一環として行われました。

Mixed Versionプロキシ (別名: バージョン間相互運用プロキシ)

Kubernetes v1.36では、Mixed Versionプロキシ機能がベータに昇格し、v1.28でのアルファ導入を基に、混合バージョンクラスターに対してより安全なコントロールプレーンのアップグレードを提供します。 各APIリクエストは、リクエストされたグループ、バージョン、リソースを提供するapiserverインスタンスにルーティングできるようになり、バージョンの差異による404エラーや障害が軽減されます。

この機能はピア集約ディスカバリに依存しているため、apiserverはどのリソースとバージョンを公開しているかに関する情報を共有し、そのデータを使用して必要に応じてリクエストを透過的に再ルーティングします。 再ルーティングされたトラフィックとプロキシ動作に関する新しいメトリクスにより、オペレーターはリクエストが転送される頻度と転送先のピアを把握できます。 これらの変更により、マルチステップまたは部分的なコントロールプレーンのアップグレードを実行しながら、高可用性の混合バージョンAPIコントロールプレーンを本番環境で実行することがより容易になります。

この取り組みは、SIG API Machineryが主導したKEP #4020の一環として行われました。

cgroups v2によるメモリQoS

Kubernetesは、よりスマートで階層化されたメモリ保護により、Linux cgroup v2ノードでのメモリQoSを強化しました。

カーネルのコントロールをPodのリクエストと制限により適切に整合させ、同じノードを共有するワークロード間の干渉とスラッシングを軽減します。

このイテレーションでは、kubeletがmemory.highとmemory.minをプログラムする方法も改善され、ライブロックを回避するためのメトリクスとセーフガードが追加され、クラスターオペレーターが環境に合わせてメモリ保護の動作を調整できる設定オプションが導入されました。

この取り組みは、SIG Nodeが主導したKEP #2570の一環として行われました。

アルファの新機能

これはv1.36リリース後にアルファとなった改善点の一部です。

カスタムメトリクスに対するHPAのゼロへのスケール

これまでHorizontalPodAutoscaler(HPA)は、実行中のPodからのメトリクス(CPUやメモリなど)に基づいてのみスケーリングの必要性を計算できたため、最低1つのレプリカをアクティブに保つ必要がありました。 Kubernetes v1.36では、ObjectまたはExternalメトリクスを使用する場合に限り、ワークロードをゼロレプリカにスケールダウンできるようにするHPAのゼロへのスケール機能(デフォルトで無効)のアルファでの開発を継続しています。

ユーザーは、保留中のタスクがない場合にリソースを大量に消費するワークロードを完全にアイドル状態にすることで、インフラストラクチャのコストの大幅な削減を試せるようになります。

この機能はHPAScaleToZeroフィーチャーゲートの背後に残っていますが、ゼロの実行中PodでもHPAをアクティブに維持し、外部メトリクス(例: キューの長さ)が新しいタスクの到着を示すとすぐにDeploymentを自動的にスケールアップします。

この取り組みは、SIG Autoscalingが主導したKEP #2021の一環として行われました。

アルファのDRA機能

従来、Dynamic Resource Allocation(DRA)フレームワークは、高レベルのコントローラーとのシームレスな統合が欠如しており、デバイス固有のメタデータや可用性を把握する手段が限られていました。 Kubernetes v1.36では、ワークロード向けのネイティブResourceClaimサポートや、CPU管理にDRAの柔軟性を提供するDRAネイティブリソースなど、一連のDRA強化機能をアルファとして導入しています。

ユーザーはDownward APIを活用して、複雑なリソース属性をコンテナに直接公開できるようになりました。 これにより、リソースの可用性をより正確に把握でき、スケジューリングの予測可能性も向上します。 これらのアップデートは、デバイス属性におけるリスト型のサポートと組み合わさり、DRAを低レベルのプリミティブから、現代のAIおよびハイパフォーマンスコンピューティング(HPC)スタックの高度なネットワーキングとコンピューティング要件を処理できる堅牢なシステムへと変革します。

この取り組みは、SIG SchedulingとSIG Nodeが主導した複数のKEP(#5729、#5304、#5517、#5677、#5491を含む)にわたって行われました。

Kubernetesメトリクスのネイティブヒストグラムサポート

Kubernetes v1.36では、アルファとしてネイティブヒストグラムサポートが導入され、高解像度モニタリングが新たなマイルストーンに到達しました。 従来のPrometheusヒストグラムは事前定義された固定的なバケットに依存しており、データの精度とメモリ使用量の間でトレードオフを強いられることがしばしばありました。 今回のアップデートにより、コントロールプレーンはリアルタイムのデータに基づいて解像度を動的に調整するスパースヒストグラムをエクスポートできるようになります。

クラスターオペレーターは、手動のバケット管理のオーバーヘッドなしに、kube-apiserverやその他のコアコンポーネントの正確なレイテンシ分布をキャプチャできるようになりました。 このアーキテクチャの転換により、より信頼性の高いSLIとSLOを実現でき、予測の難しいワークロードのスパイク時でも精度を保つことが可能な高精度なヒートマップが利用可能になります。

この取り組みは、SIG Instrumentationが主導したKEP #5808の一環として行われました。

マニフェストベースのAdmission Control設定

Kubernetes v1.36では、アルファとしてマニフェストベースのAdmission Control設定が導入され、Admissionコントローラーの管理がより宣言的で一貫性のあるモデルに移行しました。 この変更は、管理者がAdmission Controlの望ましい状態を構造化されたマニフェストを通じて直接定義できるようにすることで、異なるコマンドラインフラグや個別の複雑な設定ファイルを通じてAdmissionプラグインを設定するという長年の課題に対処しています。

クラスターオペレーターは、他のKubernetesオブジェクトに使用されるのと同じバージョン管理された宣言的ワークフローでAdmissionプラグインの設定を管理できるようになり、クラスターアップグレード中の設定のドリフトや手動エラーのリスクが大幅に軽減されます。 これらの設定を統一されたマニフェストに集約することで、kube-apiserverの監査と自動化が容易になり、より安全で再現可能なクラスターデプロイメントへの道が開かれます。

この取り組みは、SIG API Machineryが主導したKEP #5793の一環として行われました。

CRIリストストリーミング

Kubernetes v1.36では、アルファとしてCRIリストストリーミングが導入され、新しい内部ストリーミング操作を使用するようになりました。

この改善は、kubeletとコンテナランタイム間の従来のモノリシックなListリクエストを、より効率的なサーバーサイドストリーミングRPCに置き換えることで、大規模ノードでよく見られるメモリ圧迫とレイテンシスパイクに対処しています。

すべてのコンテナまたはイメージデータを含む単一の大きなレスポンスを待つ代わりに、kubeletはストリーミングされた結果をインクリメンタルに処理できるようになりました。 この移行により、kubeletのピークメモリフットプリントが大幅に削減され、高密度ノードでの応答性が向上し、ノードあたりのコンテナ数が増え続けても流動的なクラスター管理が確保されます。

この取り組みは、SIG Nodeが主導したKEP #5825の一環として行われました。

その他の注目すべき変更点

Ingress NGINXの引退

エコシステムの安全性とセキュリティを優先するため、Kubernetes SIG NetworkとSecurity Response Committeeは2026年3月24日にIngress NGINXを引退させました。 この日以降、新たなリリース、バグ修正、発見されたセキュリティ脆弱性を解決するためのアップデートは行われません。 Ingress NGINXの既存のデプロイメントは引き続き機能し、Helmチャートやコンテナイメージなどのインストールアーティファクトは引き続き利用可能です。

詳細については公式の引退アナウンスをご覧ください。

ボリュームに対するSELinuxラベリングの高速化(GA)

Kubernetes v1.36では、SELinuxボリュームマウントの改善がGAに昇格しました。

この変更は、再帰的なファイルのラベル再設定をmount -o context=XYZオプションに置き換え、マウント時にボリューム全体に正しいSELinuxラベルを適用します。

これにより、より一貫したパフォーマンスが実現し、SELinuxが有効なシステムでのPod起動時の遅延が軽減されます。

この機能はv1.28でReadWriteOncePodボリュームに対するベータとして導入されました。

v1.32では、メトリクスと競合を検出するためのオプトアウトオプション(securityContext.seLinuxChangePolicy: Recursive)が追加されました。

v1.36では安定版に到達し、すべてのボリュームにデフォルトで適用され、PodまたはCSIDriverがspec.seLinuxMountを介してオプトインします。

ただし、この機能は将来のKubernetesリリースで破壊的変更のリスクを生み出す可能性があります。 これは、同じノード上で特権Podと非特権Podの間で1つのボリュームを共有する場合に発生する可能性があります。

開発者はPodにseLinuxChangePolicyフィールドとSELinuxボリュームラベルを設定する責任があります。

Deployment、StatefulSet、DaemonSet、またはPodテンプレートを含むカスタムリソースのいずれを作成する場合でも、これらの設定を慎重に行わないと、Podがボリュームを共有する際にPodが正しく起動しないなどの様々な問題が発生する可能性があります。

Kubernetes v1.36はクラスターを監査するのに最適なリリースです。 詳細についてはSELinux Volume Label Changes goes GA (and likely implications in v1.37)のブログ記事をご覧ください。

この機能強化の詳細については、KEP-1710: Speed up recursive SELinux label changeをご参照ください。

v1.36での昇格、非推奨、削除

GAへの昇格

これは安定版(一般提供、GAとも呼ばれる)に昇格したすべての機能を一覧にしたものです。 アルファからベータへの昇格や新機能を含む更新の完全なリストについては、リリースノートをご覧ください。

このリリースには、GAに昇格した合計18の機能強化が含まれています:

- PodにおけるUser Namespaceのサポート

- ServiceAccountトークンの外部署名API

- 再帰的なSELinuxラベル変更の高速化

- Portworxファイルのin-treeからCSIドライバーへの移行

- きめ細かなkubelet API認可

- Mutating Admissionポリシー

- ノードログクエリ

- VolumeGroupSnapshot

- 変更可能なCSINodeのAllocatableプロパティ

- DRA: デバイスリクエストにおける優先順位付き代替

- cgroupv2ベースのPSIサポート

- ProcMountオプションの追加

- DRA: Dynamic Resource AllocationのリソースをPodResourcesに含める拡張

- VolumeSource: OCIアーティファクトおよびイメージ

- CPU ManagerにおけるL3キャッシュトポロジー認識の分割

- DRA: ResourceClaimとResourceClaimTemplateのAdminAccess

- Kubernetes API型からのgogo protobuf依存関係の削除

- secretsフィールドを介したServiceAccountトークンのCSIドライバーオプトイン

非推奨、削除、コミュニティの更新

Kubernetesの開発と成熟に伴い、プロジェクト全体の健全性を向上させるために、機能が非推奨になったり、削除されたり、より良いものに置き換えられたりすることがあります。 このプロセスの詳細については、Kubernetesの非推奨と削除のポリシーをご覧ください。 Kubernetes v1.36にはいくつかの非推奨が含まれています。

Serviceの.spec.externalIPsの非推奨化

このリリースでは、Service specのexternalIPsフィールドが非推奨になりました。

これは、機能自体は存在しますが、Kubernetesの将来のバージョンでは機能しなくなることを意味します。

このフィールドに依存している場合は、移行を計画する必要があります。

このフィールドは長年にわたりセキュリティ上の既知の問題であり、CVE-2020-8554に記載されているように、クラスタートラフィックに対する中間者攻撃を可能にしていました。

Kubernetes v1.36以降、使用時に非推奨の警告が表示され、v1.43での完全な削除が計画されています。

ServiceがまだexternalIPsに依存している場合は、クラウドマネージドのIngressにはLoadBalancer Service、シンプルなポート公開にはNodePort、外部トラフィックをより柔軟かつ安全に処理するにはGateway APIの使用を検討してください。

このフィールドとその非推奨化の詳細については、External IPsまたはKEP-5707: Deprecate service.spec.externalIPsをご参照ください。

gitRepoボリュームドライバーの削除

gitRepoボリュームタイプはv1.11以降非推奨となっていました。

Kubernetes v1.36では、gitRepoボリュームプラグインが恒久的に無効化され、再度有効にすることはできません。

この変更は、gitRepoの使用により攻撃者がノード上でrootとしてコードを実行できるという重大なセキュリティの問題からクラスターを保護します。

gitRepoは長年にわたり非推奨であり、より良い代替手段が推奨されてきましたが、以前のリリースでは技術的にはまだ使用可能でした。

v1.36以降、その経路は完全に閉鎖されたため、gitRepoに依存している既存のワークロードは、Initコンテナや外部のgit-syncスタイルのツールなどのサポートされているアプローチに移行する必要があります。

この削除の詳細については、KEP-5040: Remove gitRepo volume driverをご参照ください。

リリースノート

Kubernetes v1.36リリースの詳細については、リリースノートをご覧ください。

入手方法

Kubernetes v1.36はGitHubまたはKubernetes公式サイトのダウンロードページからダウンロードできます。

Kubernetesを始めるには、インタラクティブチュートリアルをチェックするか、minikubeを使用してローカルKubernetesクラスターを実行してください。 また、kubeadmを使用して簡単にv1.36をインストールすることもできます。

リリースチーム

Kubernetesは、コミュニティの支援、コミットメント、献身的な努力なくしては成り立ちません。 各リリースチームは、皆さんが利用するKubernetesリリースを構成する様々な要素を協力して構築する、献身的なコミュニティボランティアで構成されています。 これを実現するには、コードそのものからドキュメント作成、プロジェクト管理に至るまで、コミュニティのあらゆる分野の専門スキルが必要です。

Kubernetes v1.36リリースをコミュニティに届けるために多くの時間を費やして取り組んでくれたリリースチーム全体に感謝します。 リリースチームには、初参加のShadow(見習い)から、複数のリリースサイクルで経験を積んだベテランのチームリードまで、様々なメンバーが参加しています。 リリースリードのRyota Sawadaに心より感謝します。 彼の実践的な課題解決のアプローチと、コミュニティを前進させる活力と情熱で、成功したリリースサイクルを導いてくれました。

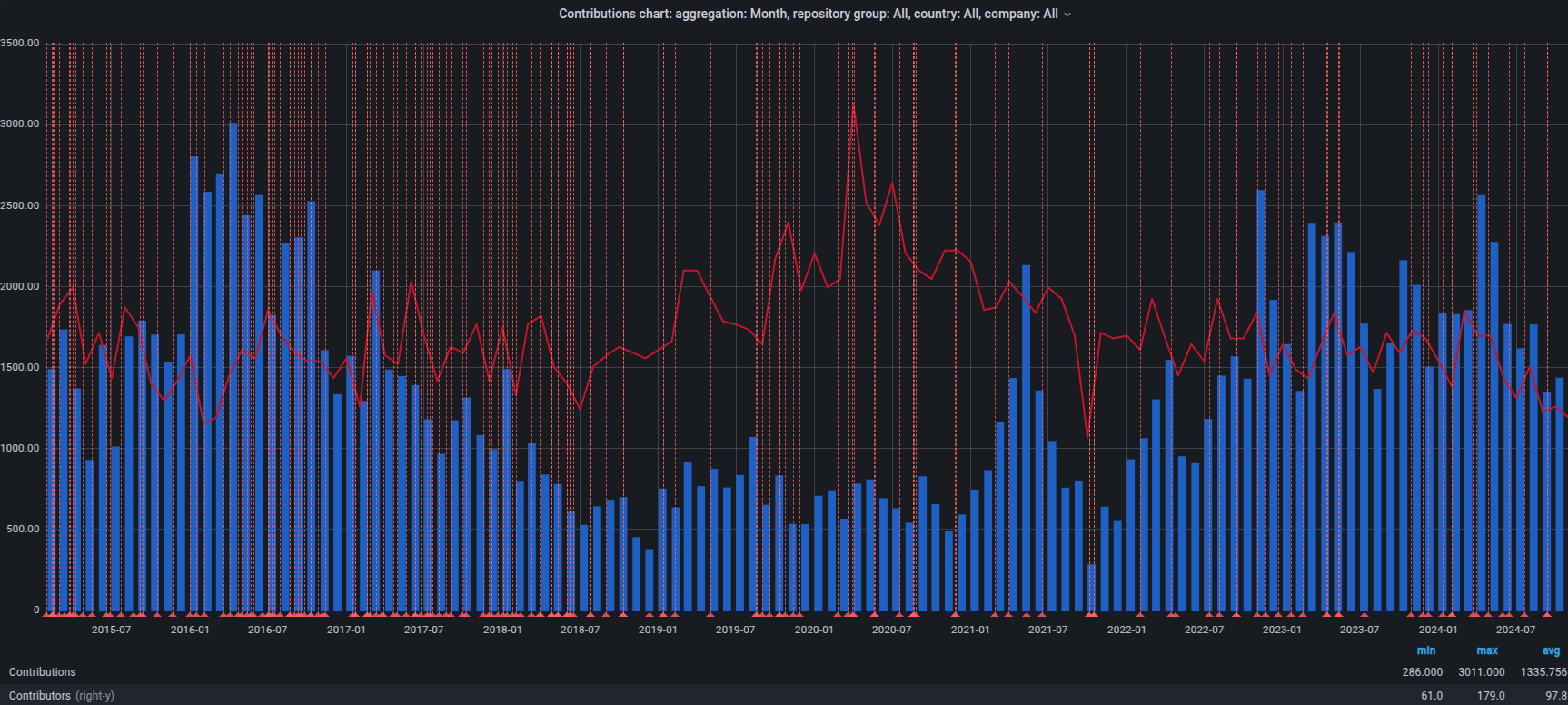

プロジェクトの活動状況

CNCF K8sのDevStatsプロジェクトは、Kubernetesおよび様々なサブプロジェクトの活動状況に関する興味深いデータポイントを集計しています。 これには個人の貢献から貢献企業数まで含まれ、このエコシステムの発展に費やされる努力の深さと広さを示しています。

v1.36リリースサイクル(2026年1月12日から2026年4月22日までの15週間)において、Kubernetesには最大106の異なる企業と491人の個人から貢献がありました。 より広範なクラウドネイティブエコシステムでは、この数字は370社、合計2235人のコントリビューターに達しています。

なお、「貢献」とはコミットの作成、コードレビュー、コメント、IssueやPRの作成、PRのレビュー(ブログやドキュメントを含む)、またはIssueやPRへのコメントを行うことを指します。 貢献に興味がある場合は、コントリビューター向けWebサイトのはじめにをご覧ください。

データソース:

イベント情報

今後開催予定のKubernetesおよびクラウドネイティブイベント(KubeCon + CloudNativeCon、KCDなど)や、世界各地で開催される主要なカンファレンスについて紹介します。 Kubernetesコミュニティの最新情報を入手し、参加しましょう!

2026年4月

- KCD - Kubernetes Community Days: Guadalajara: 2026年4月18日 | メキシコ、グアダラハラ

2026年5月

- KCD - Kubernetes Community Days: Toronto: 2026年5月13日 | カナダ、トロント

- KCD - Kubernetes Community Days: Texas: 2026年5月15日 | アメリカ、オースティン

- KCD - Kubernetes Community Days: Istanbul: 2026年5月15日 | トルコ、イスタンブール

- KCD - Kubernetes Community Days: Helsinki: 2026年5月20日 | フィンランド、ヘルシンキ

- KCD - Kubernetes Community Days: Czech & Slovak: 2026年5月21日 | チェコ、プラハ

2026年6月

- KCD - Kubernetes Community Days: New York: 2026年6月10日 | アメリカ、ニューヨーク

- KubeCon + CloudNativeCon India 2026: 2026年6月18日-19日 | インド、ムンバイ

2026年7月

2026年9月

2026年10月

- KCD - Kubernetes Community Days: UK: 2026年10月19日 | イギリス、エディンバラ

2026年11月

- KCD - Kubernetes Community Days: Porto: 2026年11月19日 | ポルトガル、ポルト

- KubeCon + CloudNativeCon North America 2026: 2026年11月9日-12日 | アメリカ、ソルトレイクシティ

最新のイベント情報はこちらでご確認いただけます。

ウェビナーのご案内

Kubernetes v1.36リリースチームのメンバーと一緒に 2026年5月20日(水)午後4時(UTC) から、このリリースのハイライトについて学びましょう。 詳細および参加登録は、CNCFオンラインプログラム・サイトのイベントページをご覧ください。

参加方法

Kubernetesに関わる最も簡単な方法は、あなたの興味に合ったSpecial Interest Groups(SIGs)のいずれかに参加することです。 Kubernetesコミュニティに向けて何か発信したいことはありますか? 毎週のコミュニティミーティングや、以下のチャンネルであなたの声を共有してください。 継続的なフィードバックとサポートに感謝いたします。

- 最新情報はBlueskyの@kubernetes.ioをフォローしてください

- Discussでコミュニティディスカッションに参加してください

- Slackでコミュニティに参加してください

- Stack Overflowで質問したり、回答したりしてください

- あなたのKubernetesに関するストーリーを共有してください

- Kubernetesの最新情報はブログでさらに詳しく読むことができます

- リリースチームについての詳細はKubernetes Release Teamをご覧ください

Ingress2Gateway 1.0リリースのお知らせ: Gateway APIへの移行

Ingress-NGINXの廃止が2026年3月に予定されており、Kubernetesのネットワーキングは転換期を迎えています。 多くの組織にとって、問題はGateway APIに移行するかどうかではなく、いかに安全に移行するかです。

IngressからGateway APIへの移行は、API設計における根本的な転換です。 Gateway APIはモジュール式で拡張可能なAPIを提供し、KubernetesネイティブなRBACを強力にサポートしています。 一方、Ingress APIはシンプルですがIngress-NGINXのような実装では独自のアノテーション、ConfigMap、CRDを通じてAPIを拡張しています。 Ingress-NGINXのようなIngressコントローラーからの移行では、Ingressコントローラーのあらゆる細かな挙動を正確に把握し、それをGateway APIへ対応付けるという困難な作業が伴います。

Ingress2Gatewayは、チームがIngressからGateway APIへ安心して移行できるよう支援するツールです。 Ingressリソースやマニフェストを実装固有のアノテーションも含めてGateway APIへ変換します。また、変換できない設定については警告や代替案を提示します。

本日、SIG NetworkはIngress2Gatewayの1.0リリースを発表します。 このマイルストーンは、ネットワーキングスタックの刷新を検討しているチームに向けた、安定かつテスト済みの移行支援ツールの完成を意味します。

Ingress2Gateway 1.0

Ingress-NGINXアノテーションのサポート

1.0リリースにおける主な改善点は、Ingress-NGINXのより包括的なサポートです。 1.0リリース以前、Ingress2GatewayがサポートしていたIngress-NGINXのアノテーションはわずか3つでした。 1.0リリースでは、30以上の一般的なアノテーション(CORS、バックエンドTLS、正規表現マッチング、パスの書き換えなど)をサポートしています。

包括的なインテグレーションテスト

サポートされている各Ingress-NGINXアノテーション、および一般的なアノテーションの代表的な組み合わせには、コントローラーレベルのインテグレーションテストが用意されています。 これらのテストは、Ingress-NGINX設定と生成されたGateway APIの動作が同等であることを検証します。 これらのテストは、実際のクラスター上で実際のコントローラーを動作させ、YAML構造だけでなく、実行時の挙動(ルーティング、リダイレクト、書き換えなど)を比較します。

テストでは以下を行います:

- Ingress-NGINXコントローラーを起動する

- 複数のGateway APIコントローラーを起動する

- 実装固有の設定を含むIngressリソースを適用する

ingress2gatewayでIngressリソースをGateway APIに変換し、生成されたマニフェストを適用する- Gateway APIコントローラーとIngressコントローラーが同等の挙動を示すことを検証する

包括的なテストスイートは開発中のバグを検出するだけでなく、予期しないエッジケースや想定外のデフォルト値を考慮した変換の正確性を保証するため、本番環境で初めて問題に気づくという事態を防ぎます。

通知とエラーハンドリング

移行は「ワンクリック」で完了するものではありません。 サポートされている設定を変換することと同様に、細かな差異や変換できない挙動を明示することも重要です。 1.0リリースでは通知のフォーマットと内容が改善され、何が不足しているか、どのように修正すればよいかが明確にわかるようになりました。

Ingress2Gatewayの使い方

Ingress2Gatewayは移行支援ツールであり、一度きりの置き換えツールではありません。 その目的は以下の通りです。

- サポートされているIngressの設定と挙動を移行する

- サポートされていない設定を特定し、代替案を提示する

- 望ましくない設定を再評価し、必要に応じて破棄する

このセクションでは、以下のIngress-NGINX設定を安全に移行する方法を説明します。

apiVersion: networking.k8s.io/v1

kind: Ingress

metadata:

annotations:

nginx.ingress.kubernetes.io/proxy-body-size: "1G"

nginx.ingress.kubernetes.io/use-regex: "true"

nginx.ingress.kubernetes.io/proxy-send-timeout: "1"

nginx.ingress.kubernetes.io/proxy-read-timeout: "1"

nginx.ingress.kubernetes.io/enable-cors: "true"

nginx.ingress.kubernetes.io/configuration-snippet: |

more_set_headers "Request-Id: $req_id";

name: my-ingress

namespace: my-ns

spec:

ingressClassName: nginx

rules:

- host: my-host.example.com

http:

paths:

- backend:

service:

name: website-service

port:

number: 80

path: /users/(\d+)

pathType: ImplementationSpecific

tls:

- hosts:

- my-host.example.com

secretName: my-secret

1. Ingress2Gatewayのインストール

Go環境がセットアップ済みであれば、以下のコマンドでIngress2Gatewayをインストールできます。

go install github.com/kubernetes-sigs/ingress2gateway@v1.0.0

または、以下のコマンドを使用します。

brew install ingress2gateway

GitHubからバイナリをダウンロードするか、ソースからビルドすることもできます。

2. Ingress2Gatewayの実行

Ingress2GatewayにはIngressマニフェストをファイルとして渡すか、クラスターから直接読み取らせることができます。

# マニフェストファイルを渡す

ingress2gateway print --input-file my-manifest.yaml,my-other-manifest.yaml --providers=ingress-nginx > gwapi.yaml

# クラスター内のNamespaceを指定する

ingress2gateway print --namespace my-api --providers=ingress-nginx > gwapi.yaml

# クラスター全体を対象にする

ingress2gateway print --providers=ingress-nginx --all-namespaces > gwapi.yaml

備考:

--emitter <agentgateway|envoy-gateway|kgateway>を渡すことで、実装固有の拡張を出力することもできます。3. 出力の確認

これが最も重要なステップです。

前のセクションのコマンドはGateway APIマニフェストをgwapi.yamlに出力するとともに、正確に変換できなかった箇所や手動で確認すべき点を説明する警告も出力します。

apiVersion: gateway.networking.k8s.io/v1

kind: Gateway

metadata:

annotations:

gateway.networking.k8s.io/generator: ingress2gateway-dev

name: nginx

namespace: my-ns

spec:

gatewayClassName: nginx

listeners:

- hostname: my-host.example.com

name: my-host-example-com-http

port: 80

protocol: HTTP

- hostname: my-host.example.com

name: my-host-example-com-https

port: 443

protocol: HTTPS

tls:

certificateRefs:

- group: ""

kind: Secret

name: my-secret

---

apiVersion: gateway.networking.k8s.io/v1

kind: HTTPRoute

metadata:

annotations:

gateway.networking.k8s.io/generator: ingress2gateway-dev

name: my-ingress-my-host-example-com

namespace: my-ns

spec:

hostnames:

- my-host.example.com

parentRefs:

- name: nginx

port: 443

rules:

- backendRefs:

- name: website-service

port: 80

filters:

- cors:

allowCredentials: true

allowHeaders:

- DNT

- Keep-Alive

- User-Agent

- X-Requested-With

- If-Modified-Since

- Cache-Control

- Content-Type

- Range

- Authorization

allowMethods:

- GET

- PUT

- POST

- DELETE

- PATCH

- OPTIONS

allowOrigins:

- "*"

maxAge: 1728000

type: CORS

matches:

- path:

type: RegularExpression

value: (?i)/users/(\d+).*

name: rule-0

timeouts:

request: 10s

---

apiVersion: gateway.networking.k8s.io/v1

kind: HTTPRoute

metadata:

annotations:

gateway.networking.k8s.io/generator: ingress2gateway-dev

name: my-ingress-my-host-example-com-ssl-redirect

namespace: my-ns

spec:

hostnames:

- my-host.example.com

parentRefs:

- name: nginx

port: 80

rules:

- filters:

- requestRedirect:

scheme: https

statusCode: 308

type: RequestRedirect

Ingress2Gatewayは、一部のアノテーションをGateway APIの同等の機能へ正常に変換しました。

例えば、 nginx.ingress.kubernetes.io/enable-corsアノテーションはCORSフィルターに変換されています。

しかし詳しく見ると、 nginx.ingress.kubernetes.io/proxy-{read,send}-timeoutとnginx.ingress.kubernetes.io/proxy-body-sizeアノテーションは完全には対応付けられていません。

ログには、これらが省略された理由と変換の背景が示されています。

┌─ WARN ────────────────────────────────────────

│ Unsupported annotation nginx.ingress.kubernetes.io/configuration-snippet

│ source: INGRESS-NGINX

│ object: Ingress: my-ns/my-ingress

└─

┌─ INFO ────────────────────────────────────────

│ Using case-insensitive regex path matches. You may want to change this.

│ source: INGRESS-NGINX

│ object: HTTPRoute: my-ns/my-ingress-my-host-example-com

└─

┌─ WARN ────────────────────────────────────────

│ ingress-nginx only supports TCP-level timeouts; i2gw has made a best-effort translation to Gateway API timeouts.request. Please verify that this meets your needs. See documentation: https://gateway-api.sigs.k8s.io/guides/http-timeouts/

│ source: INGRESS-NGINX

│ object: HTTPRoute: my-ns/my-ingress-my-host-example-com

└─

┌─ WARN ────────────────────────────────────────

│ Failed to apply my-ns.my-ingress.metadata.annotations."nginx.ingress.kubernetes.io/proxy-body-size" from my-ns/my-ingress: Most Gateway API implementations have reasonable body size and buffering defaults

│ source: STANDARD_EMITTER

│ object: HTTPRoute: my-ns/my-ingress-my-host-example-com

└─

┌─ WARN ────────────────────────────────────────

│ Gateway API does not support configuring URL normalization (RFC 3986, Section 6). Please check if this matters for your use case and consult implementation-specific details.

│ source: STANDARD_EMITTER

└─

Ingress2Gatewayがnginx.ingress.kubernetes.io/configuration-snippetアノテーションをサポートしていないという警告が表示されています。

同等の挙動を実現する方法があるかどうか、使用しているGateway API実装のドキュメントを確認する必要があります。

また、Ingress-NGINXの正規表現マッチングは大文字小文字を区別しないプレフィックスマッチであることも通知されています。これが、マッチパターンが (?i)/users/(\d+).* となっている理由です。

ほとんどの組織では、パスパターンから先頭の (?i) と末尾の .* を削除して、大文字小文字を区別する完全一致に変更することが望ましいでしょう。

Ingress2Gatewayは、nginx.ingress.kubernetes.io/proxy-{send,read}-timeoutアノテーションからHTTPルートの10秒のリクエストタイムアウトへのベストエフォートな変換を行いました。

このServiceへのリクエストがもっと短い時間、例えば3秒で完了すべきであれば、Gateway APIマニフェストに対応する変更を加えてください。

また、 nginx.ingress.kubernetes.io/proxy-body-sizeにはGateway APIでの同等の機能がないため、変換されていません。

しかし、ほとんどのGateway API実装ではリクエストボディの最大サイズやバッファリングに適切なデフォルト値が設定されているため、実際には問題にならない可能性があります。

さらに、一部のエミッターでは実装固有の拡張を通じてこのアノテーションをサポートしている場合があります。

例えば、先ほどのingress2gateway printコマンドに--emitter agentgateway、--emitter envoy-gateway、または--emitter kgatewayフラグを追加すると、生成されるGateway APIマニフェストにボディサイズの設定を反映した実装固有の設定が追加されます。

URL正規化に関する警告も表示されています。 Agentgateway、Envoy Gateway、Kgateway、IstioなどのGateway API実装にはある程度のURL正規化機能がありますが、その挙動は実装によって異なり、標準のGateway APIを通じて設定することはできません。 使用しているGateway API実装のURL正規化の挙動を確認・テストし、ユースケースとの互換性を確保してください。

Ingress-NGINXのデフォルトの挙動に合わせるため、Ingress2Gatewayはポート80のリスナーと、HTTPトラフィックをHTTPSにリダイレクトするHTTPリクエストリダイレクトフィルターも追加しています。 HTTPトラフィックを一切処理しない場合は、ポート80のリスナーと対応するHTTPRouteを削除してください。

注意:

生成された出力とログを必ず確認してください。これらの変更を手動で適用した後、Gateway APIマニフェストは以下のようになります。

---

apiVersion: gateway.networking.k8s.io/v1

kind: Gateway

metadata:

annotations:

gateway.networking.k8s.io/generator: ingress2gateway-dev

name: nginx

namespace: my-ns

spec:

gatewayClassName: nginx

listeners:

- hostname: my-host.example.com

name: my-host-example-com-https

port: 443

protocol: HTTPS

tls:

certificateRefs:

- group: ""

kind: Secret

name: my-secret

---

apiVersion: gateway.networking.k8s.io/v1

kind: HTTPRoute

metadata:

annotations:

gateway.networking.k8s.io/generator: ingress2gateway-dev

name: my-ingress-my-host-example-com

namespace: my-ns

spec:

hostnames:

- my-host.example.com

parentRefs:

- name: nginx

port: 443

rules:

- backendRefs:

- name: website-service

port: 80

filters:

- cors:

allowCredentials: true

allowHeaders:

- DNT

...

allowMethods:

- GET

...

allowOrigins:

- '*'

maxAge: 1728000

type: CORS

matches:

- path:

type: RegularExpression

value: /users/(\d+)

name: rule-0

timeouts:

request: 3s

4. 検証

Gateway APIマニフェストが用意できたら、開発クラスターで十分にテストしてください。 この例では、少なくともGateway API実装のリクエストボディの最大サイズのデフォルト値が適切であることと、3秒のタイムアウトが十分であることを確認してください。

開発クラスターで挙動を検証した後、既存のIngressと並行してGateway APIの設定をデプロイしてください。 その後、DNSの重み付けルーティング、クラウドロードバランサー、またはプラットフォームのトラフィック分割機能を使用して、トラフィックを段階的に移行することを強く推奨します。 こうすることで、テストをすり抜けた設定ミスから迅速に復旧できます。

最後に、すべてのトラフィックをGateway APIコントローラーに移行し終えたら、Ingressリソースを削除しIngressコントローラーをアンインストールしてください。

まとめ

Ingress2Gateway 1.0のリリースはまだ始まりに過ぎません。Ingress2Gatewayを活用してGateway APIへ安全に移行していただければ幸いです。 2026年3月のIngress-NGINX廃止が迫る中、設定の対応範囲の拡大、テストの拡充、UXの改善にご協力いただけるよう、コミュニティの皆さまに呼びかけます。

Gateway APIに関するリソース

Gateway APIの対象範囲は広大です。 Gateway APIを活用するために役立つリソースを以下に紹介します。

- Listener setsは、アプリケーション開発者がGatewayリスナーを管理できるようにする機能です。

gwctlは、アタッチメントやリンターエラーなど、Gatewayリソースの包括的なビューを提供します。- Gateway API Slack: Kubernetes Slackの

#sig-network-gateway-api - Ingress2Gateway Slack: Kubernetes Slackの

#sig-network-ingress2gateway - GitHub: kubernetes-sigs/ingress2gateway

Kubernetes v1.35: Workload Aware Scheduling の導入

大規模なワークロードのスケジューリングは、単一のPodをスケジューリングするよりもはるかに複雑で脆弱な操作です。 これは、各Podを独立してスケジューリングするのではなく、すべてのPodをまとめて考慮する必要があることが多いためです。 たとえば、機械学習のバッチジョブをスケジューリングする際には、プロセス全体を可能な限り効率的にするために、各ワーカーを同じラックに配置するなど、戦略的に配置する必要がよくあります。 同時に、このようなワークロードを構成するPodは、スケジューリングの観点からは非常に多くの場合同一であり、このプロセスのあるべき姿を根本的に変えるものです。

大規模ワークロードのスケジューリングを効率的に行うために適応されたカスタムスケジューラーは数多く存在しますが、特にユースケースが増加しているAI時代においては、こうしたワークロードのスケジューリングがKubernetesユーザーにとってどれほど一般的で重要であるかを考えると、大規模ワークロードのスケジューリングをkube-schedulerのファーストクラスの対象としてネイティブにサポートする時が来ています。

Workload aware scheduling

最近のKubernetes 1.35リリースでは、Workload aware scheduling の改善の第一弾が提供されました。 これらは、ワークロードのスケジューリングと管理を改善することを目的とした、より広範な取り組みの一部です。 この取り組みは複数のSIGとリリースにまたがり、最終目標に向けてシステムの機能を段階的に拡張していく予定です。 その目標とは、プリエンプションやオートスケーリングを含む(ただしこれらに限定されない)、Kubernetesにおけるシームレスなワークロードのスケジューリングと管理です。

Kubernetes v1.35では、ワークロードの望ましい構成やスケジューリング指向の要件を記述するために使用できるWorkload APIが導入されます。

また、Gang Podを オール・オア・ナッシング 方式でスケジューリングするようにkube-schedulerに指示する、Gangスケジューリング の初期実装が含まれています。

さらに、Opportunistic Batching処理 機能により、(通常Gangを構成する)同一Podのスケジューリングを高速化するための改善も行いました。

Workload API

新しいWorkload APIリソースはscheduling.k8s.io/v1alpha1

APIグループの一部です。

このリソースは、マルチPodアプリケーションのスケジューリング要件を構造化された機械可読な定義として機能します。

Jobのようなユーザー向けワークロードが何を実行するかを定義するのに対し、Workloadリソースは、Podのグループをどのようにスケジューリングし、そのライフサイクルを通じて配置をどのように管理すべきかを決定します。

Workloadを使用すると、Podのグループを定義し、それにスケジューリングポリシーを適用できます。

以下はGangスケジューリングの設定例です。workersという名前のpodGroupを定義し、minCountを4に設定したgangポリシーを適用します。

apiVersion: scheduling.k8s.io/v1alpha1

kind: Workload

metadata:

name: training-job-workload

namespace: some-ns

spec:

podGroups:

- name: workers

policy:

gang:

# 4つのPodが同時に実行できる場合にのみGangはスケジュール可能

minCount: 4

Podを作成する際には、新しいworkloadRefフィールドを使用してこのWorkloadにリンクします:

apiVersion: v1

kind: Pod

metadata:

name: worker-0

namespace: some-ns

spec:

workloadRef:

name: training-job-workload

podGroup: workers

...

Gangスケジューリングの仕組み

gangポリシーは オール・オア・ナッシング の配置を強制します。

Gangスケジューリングがなければ、Jobが部分的にスケジューリングされ、実行できないままリソースを消費し、リソースの浪費やデッドロックの可能性につながることがあります。

GangスケジューリングされたPodグループの一部であるPodを作成すると、スケジューラーのGangSchedulingプラグインが各Podグループ(またはレプリカキー)のライフサイクルを独立して管理します:

Podを作成すると(またはコントローラーが自動的に作成すると)、 スケジューラーは以下の条件が満たされるまでスケジューリングをブロックします:

- 参照先のWorkloadオブジェクトが作成されていること。

- 参照先のPodグループがWorkload内に存在すること。

- そのグループ内の待機中のPod数が

minCountを満たしていること。

十分な数のPodが到着すると、スケジューラーはそれらの配置を試みます。 ただし、すぐにNodeにバインドするのではなく、Podは

Permitゲートで待機します。スケジューラーは、グループ全体(少なくとも

minCount分)に対して有効な割り当てが見つかったかどうかを確認します。- グループの余地がある場合、ゲートが開き、すべてのPodがNodeにバインドされます。

- タイムアウト(5分に設定)以内にグループの一部のPodのみがスケジューリングされた場合、 スケジューラーはグループ内のすべてのPodを拒否します。 それらはキューに戻り、予約されたリソースが他のワークロードのために解放されます。

これは最初の実装ですが、Kubernetesプロジェクトは今後のリリースでGangスケジューリングアルゴリズムを改善・拡張することを明確に意図していることを指摘しておきます。 提供を目指している利点には、Gang全体の単一サイクルスケジューリングフェーズ、ワークロードレベルのプリエンプションなどが含まれ、最終目標に向かって進んでいきます。

Opportunistic Batching

明示的なGangスケジューリングに加えて、v1.35では Opportunistic Batching が導入されます。 これは、同一Podのスケジューリングレイテンシーを改善するベータ機能です。

Gangスケジューリングとは異なり、この機能はWorkload APIやユーザー側での明示的なオプトインを必要としません。 スケジューラー内でOpportunisticに動作し、同一のスケジューリング要件(コンテナイメージ、リソース要求、アフィニティなど)を持つPodを識別します。 スケジューラーがPodを処理する際に、キュー内の後続の同一Podに対して実行可能性の計算を再利用でき、プロセスを大幅に高速化します。

ほとんどのユーザーは、Podが以下の条件を満たしていれば、特別な手順を踏むことなく、この最適化の恩恵を自動的に受けることができます。

制約事項

Opportunistic Batching処理は特定の条件下で動作します。

kube-schedulerが配置を見つけるために使用するすべてのフィールドが、Pod間で同一である必要があります。

さらに、一部の機能を使用すると、正確性を確保するために、それらのPodに対するバッチ処理メカニズムが無効になります。

ワークロードに対してバッチ処理が暗黙的に無効になっていないことを確認するために、kube-schedulerの設定を確認する必要がある場合があることに注意してください。

制約事項の詳細については、ドキュメントを参照してください。

最終目標

プロジェクトには、ワークロード対応スケジューリングを実現するという広範な目標があります。 これらの新しいAPIとスケジューリングの拡張機能は、最初のステップに過ぎません。 近い将来、この取り組みは以下に取り組むことを目指しています:

- ワークロードスケジューリングフェーズの導入

- マルチノード DRA およびトポロジー対応スケジューリングのサポート改善

- ワークロードレベルのプリエンプション

- スケジューリングとオートスケーリングの統合改善

- 外部ワークロードスケジューラーとの連携改善

- ワークロードのライフサイクル全体を通じた配置管理

- マルチワークロードスケジューリングシミュレーション

他にもあります。これらの重点分野の優先順位と実装順序は変更される可能性があります。 今後の更新にご期待ください。

はじめに

ワークロード対応スケジューリングの改善を試すには:

- Workload API:

kube-apiserverとkube-schedulerの両方でGenericWorkloadフィーチャーゲートを有効にし、scheduling.k8s.io/v1alpha1APIグループが有効であることを確認してください。 - Gangスケジューリング:

kube-schedulerでGangSchedulingフィーチャーゲートを有効にしてください(Workload APIが有効である必要があります)。 - Opportunistic Batching処理: ベータ機能として、v1.35ではデフォルトで有効になっています。

必要に応じて、

kube-schedulerのOpportunisticBatchingフィーチャーゲートを使用して無効にできます。

テストクラスターでワークロード対応スケジューリングを試して、Kubernetesスケジューリングの将来を形作るために、ぜひ体験をお聞かせください。 フィードバックは以下の方法で送ることができます:

- Slack (#sig-scheduling)で連絡してください。

- ワークロード対応スケジューリングの追跡Issueにコメントしてください。

- Kubernetesリポジトリに新しいIssueを報告してください。

さらに詳しく

- Workload APIとGangスケジューリングおよび Opportunistic Batching処理のKEPをお読みください。

- 最近の更新については、ワークロード対応スケジューリングのIssueを追跡してください。

Kubernetes v1.35: Timbernetes (The World Tree Release)

編集者: Aakanksha Bhende, Arujjwal Negi, Chad M. Crowell, Graziano Casto, Swathi Rao

前回のリリースと同様に、Kubernetes v1.35のリリースでは新しいGA、ベータ版、アルファ版の機能が導入されます。 高品質なリリースの継続的な提供は、私たちの開発サイクルの強さとコミュニティからの活発なサポートを示しています。

このリリースは60個の機能改善で構成されています。 それらのうち、GAへの昇格が17個、ベータへの移行が19個、アルファとしての導入が22個です。

また、このリリースにはいくつかの非推奨化と削除があります。 これらに必ず目を通してください。

リリースのテーマとロゴ

2025年はOctarine: The Color of Magic(v1.33)の輝きで始まり、Of Wind & Will(v1.34)の風に乗って進んできました。 そして私たちは、多くの世界をつなぐ生命の木、北欧神話のユグドラシルにインスパイアされた「世界樹」に手を伸ばしながら、この一年を締めくくります。 偉大な木が年輪を重ねるように、Kubernetesもリリースを重ねて成長し、グローバルコミュニティの献身によって形作られています。

その中心には、地球を包み込むKubernetesの舵輪があります。 それを支えているのは、日々の仕事や人生の変化を乗り越えながら、着実にオープンソースの管理を続ける、粘り強いメンテナ、コントリビューター、そしてユーザーたちです。 彼らは古いAPIを剪定し、新しい機能を接ぎ木し、世界最大級のオープンソースプロジェクトの一つを健全に保っています。

ロゴには、3匹のリスが木を守る姿が描かれています。 レビュアーを象徴する、LGTMの巻物を持った魔法使い。 新しいブランチを切り出すリリースチームを象徴する、斧とKubernetesの盾を持った戦士。 そして、山積みのIssueに光をもたらすトリアージ担当者を象徴する、ランタンを持ったローグです。

彼らは、より大きな冒険パーティーを代表しています。 Kubernetes v1.35は、世界樹に新たな年輪を刻みます。 それは多くの手によって、多くの道を経て形作られた新鮮な一刻であり、根を深く張りながら枝をより高く伸ばし続けるコミュニティの証です。

主なアップデート情報

Kubernetes v1.35は新機能と改善点が満載です。 このセクションでは、リリースチームが特に注目して欲しい、選りすぐりのアップデート内容をご紹介します!

安定版: Podリソースのインプレース更新

Podリソースのインプレース更新機能がGA(General Availability)に昇格しました。 この機能により、Podやコンテナを再起動せずにCPUやメモリリソースを調整できます。 以前は、このような変更にはPodの再作成が必要で、特にステートフルアプリケーションやバッチアプリケーションでワークロードの中断を招く可能性がありました。 また、これまでのKubernetesリリースでは、既存のPodに対してインフラストラクチャのリソース設定(requestsとlimits)のみを変更することが許可されていました。 新しいインプレース機能により、中断のないスムーズな垂直スケーリングが可能になり、効率が向上し、開発もシンプルになります。

この取り組みは、SIG Nodeが主導したKEP #1287の一環として行われました。

ベータ: Workload IdentityとセキュリティのためのPod証明書

以前は、Podに証明書を配布するには外部コントローラー(cert-manager、SPIFFE/SPIRE)、CRDオーケストレーション、およびSecret管理が必要で証明書のローテーションはサイドカーやInitコンテナで処理されていました。 Kubernetes v1.35では、自動証明書ローテーションによるネイティブなWorkload Identityが可能になり、サービスメッシュやゼロトラストアーキテクチャが大幅に簡素化されます。

kubeletが鍵を生成し、PodCertificateRequestを介して証明書を要求し、クレデンシャルバンドルをPodのファイルシステムに直接書き込むようになりました。

kube-apiserverはアドミッション時にノード制限を強制し、サードパーティの署名者が誤ってノード分離の境界に違反するという最も一般的な落とし穴を排除します。

これにより、発行パスにBearerトークンを含まない純粋なmTLSフローが可能になります。

この取り組みは、SIG Authが主導したKEP #4317の一環として行われました。

アルファ: スケジューリング前のNode Declared Features

コントロールプレーンで新機能が有効になっていても、ノードが古いバージョンのままである場合(このような状況は、Kubernetesのスキューポリシーで許可されています)、スケジューラーはその機能を必要とするPodを、互換性のない古いノードに配置してしまうことがあります。

Node Declared Featuresというフレームワークにより、ノードは自身がサポートするKubernetes機能を宣言できるようになります。

この新しいアルファ機能を有効にすると、ノードは自身がサポートする機能を報告し、新しい.status.declaredFeaturesフィールドを介してこの情報をコントロールプレーンに公開します。

その後、kube-scheduler、アドミッションコントローラー、およびサードパーティコンポーネントがこれらの宣言を使用できます。

例えば、スケジューリングやAPI検証の制約を強制して、Podが互換性のあるノードでのみ実行されるようにできます。

この取り組みは、SIG Nodeが主導したKEP #5328の一環として行われました。

GAに昇格した機能

これはv1.35リリース後にGAとなった改善点の一部です。

PreferSameNodeによるトラフィック分散

ServiceのtrafficDistributionフィールドが更新され、トラフィックルーティングをより明示的に制御できるようになりました。

新しいオプションPreferSameNodeが導入され、ローカルノード上のエンドポイントが利用可能な場合はそれを厳密に優先し、利用できない場合にのみリモートエンドポイントにフォールバックするようにServiceを設定できます。

同時に、既存のPreferCloseオプションはPreferSameZoneに名称が変更されました。

この変更により、トラフィックが現在のアベイラビリティゾーン内で優先されることが明示され、APIが自己説明的になりました。

PreferCloseは後方互換性のために保持されていますが、PreferSameZoneがゾーンルーティングの標準となり、ノードレベルとゾーンレベルの優先設定が明確に区別されるようになりました。

この取り組みは、SIG Networkが主導したKEP #3015の一環として行われました。

Job APIのmanaged-byメカニズム

Job APIにmanagedByフィールドが追加され、外部コントローラーがJobのステータス同期を処理できるようになりました。

Kubernetes v1.35でGAに昇格したこの機能は、主にMultiKueueによって推進されています。

MultiKueueは、クラスター間でJobを分散実行するためのシステムです。

管理クラスターで作成したJobがワーカークラスターで実行され、その結果が管理クラスターに反映されます。

このワークフローを有効にするには、組み込みのJobコントローラーが特定のJobリソースに対してアクションを実行しないようにして、代わりにKueueコントローラーがステータス更新を管理できるようにする必要があります。

目的は、Jobの同期を別のコントローラーにクリーンに委譲できるようにすることです。 そのコントローラーにカスタムパラメーターを渡したり、CronJobの並行性ポリシーを変更したりすることは目的としていません。

この取り組みは、SIG Appsが主導したKEP #4368の一環として行われました。

.metadata.generationによる信頼性の高いPodの更新追跡

これまで、Pod APIにはDeploymentなどの他のKubernetesオブジェクトにあるmetadata.generationフィールドがありませんでした。

このフィールドがなかったため、コントローラーやユーザーはkubeletがPodの仕様に対する最新の変更を実際に処理したかどうかを確実に検証する方法がありませんでした。

この曖昧さは、Podリソースのインプレース更新で特に問題でした。

リソースのリサイズ要求がいつ適用されたのかを正確に知ることが困難だったためです。

Kubernetes v1.33では、アルファ機能としてPodに.metadata.generationフィールドが追加されました。

このフィールドはv1.35のPod APIでGAになりました。

これにより、Podのspecが更新されるたびに.metadata.generationの値がインクリメントされます。

この改善の一環として、Pod APIには.status.observedGenerationフィールドも追加されました。

このフィールドは、kubeletが正常に確認して処理したgenerationを報告します。

また、Podの各conditionにも個別のobservedGenerationフィールドが含まれるようになり、クライアントはこれを報告したり監視したりできます。

この機能はv1.35でGAに昇格したため、すべてのワークロードで利用可能です。

この取り組みは、SIG Nodeが主導したKEP #5067の一環として行われました。

トポロジーマネージャーのNUMAノード数制限の設定

トポロジーマネージャーは、アフィニティ計算時の状態爆発を防ぐため、サポートできるNUMAノードの最大数として8というハードコードされた制限を使用していました。 (ここで重要な点があります。NUMAノード はKubernetes APIのNodeとは異なります。) このNUMAノード数の制限により、8つを超えるNUMAノードを持つCPUアーキテクチャを搭載した最新のハイエンドサーバーをKubernetesで十分に活用できませんでした。

Kubernetes v1.31では、トポロジーマネージャーのポリシー設定に新しいベータオプションmax-allowable-numa-nodesが導入されました。

Kubernetes v1.35では、このオプションがGAになりました。

これを有効にすることで、クラスター管理者は8つを超えるNUMAノードを持つサーバーを使用できます。

この設定オプションはGAですが、Kubernetesコミュニティは大規模なNUMAホストでのパフォーマンスが低いことを認識しており、これを改善することを目的とした改善提案(KEP-5726)があります。 詳細については、ノードのトポロジー管理ポリシーを制御するをご覧ください。

この取り組みは、SIG Nodeが主導したKEP #4622の一環として行われました。

ベータの新機能

これはv1.35リリース後にベータとなった改善点の一部です。

Downward APIによるノードトポロジーラベルの公開

従来は、Pod内からリージョンやゾーンなどのノードトポロジー情報にアクセスするには、Kubernetes APIサーバーへのクエリが必要でした。 この方法は機能しますが、インフラストラクチャのメタデータを取得するためだけに広範なRBAC権限やサイドカーコンテナが必要となり、複雑さとセキュリティリスクが生じていました。 Kubernetes v1.35では、Downward APIを介してノードトポロジーラベルを直接公開する機能がベータに昇格しました。

kubeletは、topology.kubernetes.io/zoneやtopology.kubernetes.io/regionなどの標準トポロジーラベルを、環境変数またはProjected VolumeファイルとしてPodに注入できるようになりました。

主な利点は、ワークロードがトポロジーを認識するためのより安全で効率的な方法が提供されることです。

これにより、アプリケーションはAPIサーバーに依存することなく、アベイラビリティゾーンやリージョンにネイティブに適応できます。

最小権限の原則を守ることでセキュリティが強化され、クラスター設定も簡素化されます。

注意: Kubernetesは、Downward APIへの入力として使用できるように、利用可能なトポロジーラベルをすべてのPodに注入するようになりました。 v1.35へのアップグレードにより、ほとんどのクラスター管理者は各Podにいくつかの新しいラベルが追加されていることに気づくでしょう。 これは設計の一部として想定された動作です。

この取り組みは、SIG Nodeが主導したKEP #4742の一環として行われました。

Storage Version Migrationのネイティブサポート

Kubernetes v1.35では、Storage Version Migrationのネイティブサポートがベータに昇格し、デフォルトで有効になりました。 この変更により、マイグレーションロジックがKubernetesコントロールプレーンのコア(「in-tree」)に直接統合され、外部ツールへの依存がなくなりました。

これまで管理者は、スキーマの更新や保存データの再暗号化のために、手動の「読み取り/書き込みループ」(多くの場合kubectl getをkubectl replaceにパイプする方法)に頼っていました。

この方法は非効率で、特にSecretのような大規模なリソースでは競合が発生しやすいものでした。

このリリースでは、組み込みコントローラーが更新の競合と整合性トークンを自動的に処理し、最小限の運用オーバーヘッドで保存データを最新の状態に保つ、安全で効率的かつ信頼性の高い方法を提供します。

この取り組みは、SIG API Machineryが主導したKEP #4192の一環として行われました。

変更可能なボリュームアタッチ制限

CSI(Container Storage Interface)ドライバーは、ストレージシステムをコンテナ化されたワークロードに一貫した方法で公開するKubernetesプラグインです。

CSINodeオブジェクトは、ノードにインストールされているすべてのCSIドライバーの詳細を記録します。

しかし、ノードで報告されるアタッチ容量と実際の容量の間に不一致が生じることがあります。

CSIドライバーの起動後にボリュームスロットが消費されると、kube-schedulerは十分な容量がないノードにステートフルなPodを割り当ててしまい、最終的にContainerCreating状態で停止することがあります。

Kubernetes v1.35では、CSINode.spec.drivers[*].allocatable.countが変更可能になり、ノードで利用可能なボリュームアタッチ容量を動的に更新できるようになりました。

また、CSIDriverオブジェクトを介して設定可能な更新間隔を導入することで、CSIドライバーがすべてのノードでallocatable.count値を更新する頻度を制御できるようになりました。

さらに、容量不足によるボリュームアタッチの失敗を検出すると、CSINode.spec.drivers[*].allocatable.countを自動的に更新します。

この機能はv1.34でフィーチャーフラグMutableCSINodeAllocatableCountがデフォルトで無効の状態でベータに昇格しましたが、v1.35でもフィードバックを得る時間を確保するためベータのままです。

ただし、フィーチャーフラグはデフォルトで有効になっています。

この取り組みは、SIG Storageが主導したKEP #4876の一環として行われました。

効率的なバッチスケジューリング

従来、KubernetesスケジューラーはO(Pod数 × Node数)の時間計算量でPodを順次処理していたため、互換性のあるPodに対して冗長な計算が発生することがありました。

このKEPでは、Pod scheduling signature(Podのスケジューリング特性を表すシグネチャ)を使用して互換性のあるPodを識別し、それらをまとめてバッチ処理することでパフォーマンスを向上させる仕組みを導入しています。

これにより、フィルタリングとスコアリングの結果を複数のPod間で共有できます。

Podスケジューリング署名は、同じ署名を持つ2つのPodがスケジューリングの観点から「同一」であることを保証します。 この署名は、Podとノードの属性だけでなく、システム内の他のPodやPod配置に関するグローバルデータも考慮します。 つまり、同じ署名を持つPodは、任意のノード群に対して同じスコアや実行可能性の結果を得ることになります。

このバッチ処理の仕組みは、必要に応じて呼び出せる2つの操作(createとnominate)で構成されています。

createは、有効な署名を持つPodのスケジューリング結果から新しいバッチ情報のセットを作成します。

nominateは、createで作成されたバッチ情報を使用して、署名が基準となるPodの署名と一致する新しいPodに対して、nominatedノード名を設定します。

この取り組みは、SIG Schedulingが主導したKEP #5598の一環として行われました。

StatefulSetにおけるmaxUnavailable

StatefulSetはPodのグループを実行し、各Podに対して固定のアイデンティティを維持します。

これは、安定したネットワーク識別子や永続ストレージを必要とするステートフルなワークロードにとって重要です。

StatefulSetの.spec.updateStrategy.<type>がRollingUpdateに設定されている場合、StatefulSetコントローラーはStatefulSet内の各Podを削除して再作成します。

Pod終了時と同じ順序(最大の序数から最小へ)で進行し、一度に1つずつPodを更新します。

Kubernetes v1.24では、StatefulSetのrollingUpdate設定にmaxUnavailableという新しいアルファフィールドが追加されました。

このフィールドは、クラスター管理者が明示的にオプトインしない限り、Kubernetes APIの一部ではありませんでした。

Kubernetes v1.35では、このフィールドはベータになり、デフォルトで利用可能です。

これを使用して、更新中に利用不可にできるPodの最大数を定義できます。

この設定は、.spec.podManagementPolicyをParallelに設定した場合に最も効果的です。

maxUnavailableは正の数(例: 2)または希望するPod数の割合(例: 10%)として設定できます。

このフィールドが指定されていない場合、デフォルトは1となり、一度に1つのPodのみを更新する従来の動作が維持されます。

この改善により、複数のPodが同時に停止することを許容できるステートフルアプリケーションでは、更新を高速に完了できます。

この取り組みは、SIG Appsが主導したKEP #961の一環として行われました。

kubercにおける認証情報プラグインポリシーの設定

オプションのkubercファイルは、実行中のCIパイプラインを予期しない出力で中断することなく、サーバー設定とクラスター認証情報をユーザー設定から分離する方法です。

v1.35リリースの一環として、kubercに認証情報プラグインポリシーを設定できる機能が追加されました。

この変更により、すべてのプラグインを許可または拒否するcredentialPluginPolicyフィールドと、credentialPluginAllowlistを使用して許可するプラグインのリストを指定する機能の2つのフィールドが導入されました。

この取り組みは、SIG AuthとSIG CLIの協力によりKEP #3104の一環として行われました。

KYAML

YAMLは人間が読みやすいデータシリアライズ形式です。 Kubernetesでは、YAMLファイルはPod、Service、Deploymentなどのリソースを定義および設定するために使用されます。 しかし、複雑なYAMLは読みにくいという問題があります。 YAMLでは空白が意味を持つため、インデントとネストに注意が必要であり、文字列の引用符がオプションであることから予期しない型変換が発生することがあります(例: The Norway Bug)。 JSONは代替手段ですが、コメントをサポートしておらず、末尾のカンマやキーの引用符に厳格な要件があります。

KYAMLは、Kubernetes向けに特別に設計された、より安全で曖昧さの少ないYAMLのサブセットです。

v1.34でオプトインのアルファ機能として導入されたこの機能は、Kubernetes v1.35でベータに昇格し、デフォルトで有効になりました。

環境変数KUBECTL_KYAML=falseを設定することで無効にできます。

KYAMLはYAMLとJSONの両方が抱える課題に対処しています。 KYAMLファイルはすべて有効なYAMLファイルでもあるため、KYAMLで記述したマニフェストは任意のバージョンのkubectlで使用できます。 一方で、kubectlへの入力は厳密なKYAML形式である必要はなく、従来のYAMLもそのまま解析できます。

この取り組みは、SIG CLIが主導したKEP #5295の一環として行われました。

HorizontalPodAutoscalerの許容値の設定

Horizontal Pod Autoscaler(HPA)は、これまでスケーリングアクションに対して、グローバルに設定された固定の10%の許容値に依存していました。 このハードコードされた値の欠点は、5%の負荷増加でスケーリングが必要な高感度のワークロードではスケーリングがブロックされることが多い一方で、他のワークロードでは不必要に振動する可能性があることでした。

Kubernetes v1.35では、許容値を設定できる機能がベータに昇格し、デフォルトで有効になりました。

この機能強化により、HPAのbehaviorフィールド内でリソースごとにカスタムの許容値ウィンドウを定義できます。

特定の許容値を設定することで(例: 5%の場合は0.05に下げる)、オペレーターはオートスケーリングの感度を精密に制御でき、クラスター全体の設定変更を必要とせずに、重要なワークロードがメトリクスの小さな変化に素早く反応するようにできます。

この取り組みは、SIG Autoscalingが主導したKEP #4951の一環として行われました。

Podにおけるユーザー名前空間のサポート

Kubernetesにユーザー名前空間のサポートが追加され、Podはホストとユーザー/グループIDを共有する代わりに、分離されたIDマッピングで実行できるようになりました。 これにより、コンテナ内部ではrootとして動作しながら、実際にはホスト上の非特権ユーザーにマッピングされるため、侵害が発生した場合の権限昇格リスクが軽減されます。 この機能はPodレベルのセキュリティを向上させ、コンテナ内でrootが必要なワークロードをより安全に実行できるようにします。 時間の経過とともに、id-mappedマウントによりステートレスとステートフルの両方のPodにサポートが拡大されました。

この取り組みは、SIG Nodeが主導したKEP #127の一環として行われました。

VolumeSource: OCIアーティファクトおよびイメージ

Podを作成する際、コンテナにデータ、バイナリ、または設定ファイルを提供する必要があることがよくあります。

従来は、コンテンツをメインのコンテナイメージに含めるか、カスタムのInitコンテナを使用してファイルをダウンロードしemptyDirに展開する必要がありました。

これらのアプローチは現在も有効です。

Kubernetes v1.31ではimageボリュームタイプのサポートが追加され、PodがOCIコンテナイメージのアーティファクトを宣言的にプルしてボリュームに展開できるようになりました。

これにより、設定ファイル、バイナリ、機械学習モデルなどのデータのみのアーティファクトを、標準的なOCIレジストリツールを使用してパッケージ化し配布できます。

この機能により、データをコンテナイメージから完全に分離でき、追加のInitコンテナや起動スクリプトが不要になります。 imageボリュームタイプはv1.33からベータであり、v1.35ではデフォルトで有効になっています。 この機能を使用するには、containerd v2.1以降などの互換性のあるコンテナランタイムが必要です。

この取り組みは、SIG Nodeが主導したKEP #4639の一環として行われました。

キャッシュされたイメージに対するkubeletの認証情報検証の強制

imagePullPolicy: IfNotPresentの設定では、Pod自体がそのイメージを取得するための認証情報を持っていなくても、ノードにすでにキャッシュされているコンテナイメージを使用できます。

この動作の欠点は、マルチテナントクラスターでセキュリティの脆弱性を生むことです。

有効な認証情報を持つPodが機密性の高いプライベートイメージをノード上に取得すると、同じノード上の後続の未認可Podがローカルキャッシュに依存するだけで、そのイメージにアクセスできてしまいます。

このKEPでは、kubeletがキャッシュされたイメージに対して認証情報の検証を強制する仕組みを導入しています。

ローカルにキャッシュされたイメージをPodが使用することを許可する前に、kubeletはそのPodがイメージを取得するための有効な認証情報を持っているかどうかを確認します。

これにより、イメージがすでにノードに存在するかどうかに関係なく、認可されたワークロードのみがプライベートイメージを使用できるようになり、共有クラスターのセキュリティ体制が大幅に強化されます。

Kubernetes v1.35では、この機能はベータに昇格し、デフォルトで有効になっています。

KubeletEnsureSecretPulledImagesフィーチャーゲートをfalseに設定することで無効にすることもできます。

さらに、imagePullCredentialsVerificationPolicyフラグにより、オペレーターは後方互換性を優先するモードから最大限のセキュリティを提供する厳格な強制モードまで、希望するセキュリティレベルを設定できます。

この取り組みは、SIG Nodeが主導したKEP #2535の一環として行われました。

きめ細かなコンテナ再起動ルール

従来、restartPolicyフィールドはPodレベルでのみ定義されており、Pod内のすべてのコンテナに同じ動作を強制していました。

このグローバル設定の欠点は、AI/MLトレーニングジョブなどの複雑なワークロードに対する粒度の欠如でした。

これらのジョブでは、ジョブの完了を管理するためにPodにrestartPolicy: Neverが必要なことが多いですが、個々のコンテナは特定のリトライ可能なエラー(ネットワークの問題やGPU初期化の失敗など)に対してインプレース再起動の恩恵を受ける可能性がありました。

Kubernetes v1.35では、コンテナAPI自体でrestartPolicyとrestartPolicyRulesを有効にすることでこの問題に対処しています。

これにより、Podの全体的なポリシーとは独立して動作する、個々の通常コンテナとInitコンテナの再起動戦略を定義できます。

たとえば、コンテナが特定のエラーコードで終了した場合にのみ自動的に再起動するように設定でき、一時的な障害のためにPod全体を再スケジュールするコストの高いオーバーヘッドを回避できます。

このリリースでは、この機能はベータに昇格し、デフォルトで有効になっています。

ユーザーはコンテナの仕様でrestartPolicyRulesをすぐに活用して、Podの広範なライフサイクルロジックを変更することなく、長時間実行されるワークロードのリカバリ時間とリソース使用率を最適化できます。

この取り組みは、SIG Nodeが主導したKEP #5307の一環として行われました。

CSIドライバーがsecretsフィールドでServiceAccountトークンを受信可能に

Container Storage Interface(CSI)ドライバーにServiceAccountトークンを提供する方法は、従来はvolume_contextフィールドへの注入に依存していました。

このアプローチは重大なセキュリティリスクをもたらします。

volume_contextは機密性のない設定データを対象としており、ドライバーやデバッグツールによって平文でログに記録されることが多く、認証情報が漏洩する可能性があるためです。

Kubernetes v1.35では、CSIドライバーがNodePublishVolumeリクエストの専用secretsフィールドを介してServiceAccountトークンを受け取るためのオプトイン機構を導入しています。

ドライバーはCSIDriverオブジェクトでserviceAccountTokenInSecretsフィールドをtrueに設定することでこの動作を有効にでき、kubeletにトークンを安全に設定するよう指示します。

主な利点は、ログやエラーメッセージでの認証情報の意図しない露出を防止することです。 この変更により、機密性の高いワークロードIDが適切な安全なチャネルを介して処理されるようになり、既存のドライバーとの後方互換性を維持しながら、シークレット管理のベストプラクティスに沿った対応が可能になります。

この取り組みは、SIG AuthがSIG Storageと協力して主導したKEP #5538の一環として行われました。

Deploymentステータスの追加: 終了中のレプリカ数

従来、Deploymentのステータスは利用可能なレプリカと更新されたレプリカの詳細を提供していましたが、シャットダウン中のPodを明確に確認することはできませんでした。 この欠落の欠点は、ユーザーやコントローラーが、安定したDeploymentと、クリーンアップタスクを実行中または長い猶予期間に従っているPodがまだ存在するDeploymentを簡単に区別できないことでした。

Kubernetes v1.35では、Deploymentステータス内のterminatingReplicasフィールドがベータに昇格しました。

このフィールドは、削除タイムスタンプが設定されているがまだシステムから削除されていないPodの数を提供します。

この機能は、DeploymentがPodの置き換えを処理する方法を改善するより大きな取り組みの基礎的なステップであり、ロールアウト中に新しいPodをいつ作成するかに関する将来のポリシーの基盤を築いています。

主な利点は、ライフサイクル管理ツールやオペレーター向けの可観測性の向上です。 終了中のPodの数を公開することで、外部システムは個々のPodリストを手動でクエリしてフィルタリングすることなく、完全なシャットダウンを待ってから後続のタスクに進むなど、より適切な判断を下せるようになります。

この取り組みは、SIG Appsが主導したKEP #3973の一環として行われました。

アルファの新機能

これはv1.35リリース後にアルファとなった改善点の一部です。

KubernetesにおけるGangスケジューリングのサポート

AI/MLトレーニングジョブやHPCシミュレーションなどの相互依存するワークロードのスケジューリングは、デフォルトのKubernetesスケジューラーがPodを個別に配置するため、従来から困難でした。 これにより、一部のPodが開始される一方で他のPodがリソースを無期限に待機する部分的なスケジューリングが発生し、デッドロックやクラスター容量の浪費につながることがよくありました。

Kubernetes v1.35では、新しいWorkload APIとPodGroupコンセプトを介した、いわゆる「Gangスケジューリング」のネイティブサポートを導入しています。 この機能は「オール・オア・ナッシング (全か無か)」のスケジューリング戦略を実装し、定義されたPodのグループは、クラスターがグループ全体を同時に収容するのに十分なリソースを持っている場合にのみスケジュールされることを保証します。

主な利点は、バッチおよび並列ワークロードの信頼性と効率性の向上です。 部分的なデプロイメントを防ぐことで、リソースのデッドロックを排除し、完全なジョブが実行できる場合にのみ高価なクラスター容量が使用されるようになり、大規模なデータ処理タスクのオーケストレーションが大幅に最適化されます。

この取り組みは、SIG Schedulingが主導したKEP #4671の一環として行われました。

制約付きなりすまし

従来、Kubernetes RBACのimpersonate動詞はオール・オア・ナッシングの方式で機能していました。

ユーザーが対象のアイデンティティになりすますことを認可されると、関連するすべての権限を取得していました。

この広範な認可の欠点は、最小権限の原則に違反し、管理者がなりすましを行うユーザーを特定のアクションやリソースに制限できないことでした。

Kubernetes v1.35では、なりすましフローに二次的な認可チェックを追加する新しいアルファ機能、制約付きなりすましを導入しています。

ConstrainedImpersonationフィーチャーゲートを介して有効にすると、APIサーバーは基本的なimpersonate権限だけでなく、新しい動詞プレフィックス(例: impersonate-on:<mode>:<verb>)を使用して、なりすましを行うユーザーが特定のアクションに対して認可されているかどうかも確認します。

これにより、管理者はきめ細かなポリシーを定義できます。

たとえば、サポートエンジニアがログを表示するためだけにクラスター管理者になりすますことを許可し、完全な管理アクセス権を付与しないようにできます。

この取り組みは、SIG Authが主導したKEP #5284の一環として行われました。

KubernetesコンポーネントのFlagz

APIサーバーやkubeletなどのKubernetesコンポーネントのランタイム設定を検証するには、従来ホストノードへの特権アクセスやプロセス引数へのアクセスが必要でした。

これに対処するため、コマンドラインオプションをHTTP経由で公開する/flagzエンドポイントが導入されました。

しかし、その出力は当初プレーンテキストに限定されており、自動化ツールが設定を確実に解析して検証することが困難でした。

Kubernetes v1.35では、/flagzエンドポイントが機械可読な構造化JSON出力をサポートするように強化されました。

認可されたユーザーは、標準的なHTTPコンテンツネゴシエーションを使用してバージョン管理されたJSONレスポンスをリクエストできるようになり、元のプレーンテキスト形式も人間による検査用に引き続き利用可能です。

このアップデートにより、可観測性とコンプライアンスのワークフローが大幅に改善され、外部システムが脆弱なテキスト解析や直接的なインフラストラクチャアクセスなしに、コンポーネント設定をプログラムで監査できるようになります。

この取り組みは、SIG Instrumentationが主導したKEP #4828の一環として行われました。

KubernetesコンポーネントのStatusz

kube-apiserverやkubeletなどのKubernetesコンポーネントのトラブルシューティングには、従来、構造化されていないログやテキスト出力の解析が必要であり、これは脆弱で自動化が困難でした。

以前から基本的な/statuszエンドポイントは存在していましたが、標準化された機械可読形式がなく、外部監視システムでの有用性が制限されていました。

Kubernetes v1.35では、/statuszエンドポイントが機械可読な構造化JSON出力をサポートするように強化されました。

認可されたユーザーは、標準的なHTTPコンテンツネゴシエーションを使用してこの形式をリクエストし、バージョン情報やヘルスインジケーターなどの正確なステータスデータを、脆弱なテキスト解析に頼ることなく取得できます。

この改善により、すべてのコアコンポーネントにわたって、自動デバッグおよび可観測性ツールのための信頼性が高く一貫したインターフェースが提供されます。

この取り組みは、SIG Instrumentationが主導したKEP #4827の一環として行われました。

CCM: informerを使用したwatch-basedルートコントローラーの調整

クラウド環境内でのネットワークルートの管理は、従来Cloud Controller Manager(CCM)がクラウドプロバイダーのAPIを定期的にポーリングしてルートテーブルを検証および更新することに依存していました。 この固定間隔での調整アプローチは非効率になりがちで、大量の不要なAPI呼び出しを生成し、ノードの状態変化と対応するルート更新の間に遅延が生じることがよくありました。

Kubernetes v1.35リリースでは、cloud-controller-managerライブラリがルートコントローラー用のwatch-based調整戦略を導入しています。 タイマーに依存する代わりに、コントローラーはinformerを利用して、追加、削除、関連フィールドの更新などの特定のノードイベントを監視し、実際に変更が発生した場合にのみルート同期をトリガーします。

主な利点は、クラウドプロバイダーAPIの使用量が大幅に削減されることで、レート制限に達するリスクが低下し、運用オーバーヘッドが軽減されます。 さらに、このイベント駆動モデルは、クラスタートポロジーの変更後すぐにルートテーブルが更新されることを保証し、クラスターのネットワーク層の応答性を向上させます。

この取り組みは、SIG Cloud Providerが主導したKEP #5237の一環として行われました。

しきい値ベースの配置のための拡張toleration演算子

Kubernetes v1.35では、ワークロードが信頼性要件を表現できるようにすることで、SLA対応のスケジューリングを導入しています。 この機能はtolerationに数値比較演算子を追加し、サービス保証や障害ドメインの品質などのSLA指向のtaintに基づいて、Podがノードにマッチするか回避するかを制御できるようにします。

主な利点は、より正確な配置によるスケジューラーの強化です。 重要なワークロードは高SLAノードを要求でき、優先度の低いワークロードは低SLAノードを選択できます。 これにより、信頼性を損なうことなく使用率が向上し、コストが削減されます。

この取り組みは、SIG Schedulingが主導したKEP #5471の一環として行われました。

Job一時停止時の変更可能なコンテナリソース

バッチワークロードを実行する際に、リソース制限の設定で試行錯誤を伴うことがよくあります。 現在、Jobの仕様は不変であり、Jobがメモリ不足(OOM)エラーやCPU不足で失敗した場合、ユーザーは単にリソースを調整することができません。 Jobを削除して新しいJobを作成する必要があり、実行履歴とステータスが失われます。

Kubernetes v1.35では、一時停止状態のJobに対してリソースリクエストと制限を更新する機能を導入しています。

MutablePodResourcesForSuspendedJobsフィーチャーゲートを介して有効にすると、この機能強化により、ユーザーは失敗しているJobを一時停止し、適切なリソース値でPodテンプレートを変更してから、修正された設定で実行を再開できます。

主な利点は、設定ミスのあるJobに対するよりスムーズなリカバリワークフローです。 一時停止中にインプレースで修正できるようにすることで、ユーザーはJobのライフサイクルアイデンティティを中断したり完了ステータスを見失ったりすることなくリソースのボトルネックを解決でき、バッチ処理の開発者体験が大幅に向上します。

この取り組みは、SIG Appsが主導したKEP #5440の一環として行われました。

その他の注目すべき変更

Dynamic Resource Allocation(DRA)の継続的なイノベーション

コア機能はv1.34でGAに昇格し、無効にする機能が提供されていました。 v1.35では常に有効になっています。 いくつかのアルファ機能も大幅に改善され、テストの準備が整っています。 今後のリリースでベータへの昇格を目指すこれらの機能について、ぜひフィードバックをお寄せください。

DRAを介した拡張リソースリクエスト

Device Pluginを介した拡張リソースリクエストと比較していくつかの機能的な差分が対処されました。 たとえば、Initコンテナでのデバイスのスコアリングと再利用などです。

デバイスのTaintとToleration

新しい「None」エフェクトを使用すると、スケジューリングや実行中のPodに直ちに影響を与えることなく問題を報告できます。 DeviceTaintRuleは、進行中の退避に関するステータス情報を提供するようになりました。 「None」エフェクトは、実際にPodを退避する前の「ドライラン」として使用できます:

- 「effect: None」でDeviceTaintRuleを作成する

- ステータスを確認して、退避されるPodの数を確認する

- 「effect: None」を「effect: NoExecute」に置き換える

パーティション可能なデバイス

同じパーティション可能なデバイスに属するデバイスを、異なるResourceSliceで定義できるようになりました。 詳細については公式ドキュメントをご覧ください。

Consumable capacityとデバイスバインディング条件

いくつかのバグが修正され、テストが追加されました。 Consumable Capacityとバインディング条件の詳細については、公式ドキュメントをご覧ください。

比較可能なリソースバージョンのセマンティクス

Kubernetes v1.35では、クライアントがリソースバージョンを解釈する方法が変更されました。

v1.35より前は、クライアントがサポートできる唯一の比較は文字列の等価性チェックでした。 2つのリソースバージョンが等しければ、それらは同じでした。 クライアントはAPIサーバーにリソースバージョンを提供し、特定のリソースバージョン以降のすべてのイベントをストリーミングするなど、コントロールプレーンに内部比較を依頼することもできました。

v1.35では、すべてのin-treeリソースバージョンがより厳格な新しい定義を満たしています。 値は特殊な形式の10進数です。 そして、比較可能であるため、クライアントは2つの異なるリソースバージョンを比較する独自の操作を実行できます。 たとえば、クラッシュ後に再接続するクライアントは、更新があったが変更が失われていない場合と区別して、更新を失ったことを検出できます。

このセマンティクスの変更により、Storage Version Migration、 informer (クライアントヘルパーの概念)のパフォーマンス改善、コントローラーの信頼性など、他の重要なユースケースが可能になります。 これらのケースはすべて、あるリソースバージョンが別のリソースバージョンより新しいかどうかを知る必要があります。

この取り組みは、SIG API Machineryが主導したKEP #5504の一環として行われました。

v1.35での昇格、非推奨、削除

GAへの昇格

これは安定版(一般提供、GAとも呼ばれる)に昇格したすべての機能を一覧にしたものです。 アルファからベータへの昇格や新機能を含む更新の完全なリストについては、リリースノートをご覧ください。

このリリースには、GAに昇格した合計15の機能強化が含まれています:

- CPUManagerポリシーオプションの追加: reservedSystemCPUsをシステムデーモンと割り込み処理に制限

- Podのgeneration管理

- インバリアントテスト

- Podリソースのインプレース更新

- きめ細かなSupplementalGroupsの制御

- kubeletのドロップイン設定ディレクトリのサポート

- Kubernetes API型からのgogo/protobuf依存関係の削除

- kubeletの期限ベースイメージGC

- kubeletの並列イメージプル制限

- MaxAllowableNUMANodes用のTopologyManagerポリシーオプションの追加

- HTTPリクエストヘッダーへのkubectlコマンドメタデータの追加

- PreferSameNodeトラフィック分散(旧PreferLocalトラフィックポリシー/ノードレベルトポロジー)

- Job APIのmanaged-byメカニズム

- SPDYからWebSocketsへの移行

非推奨、削除、コミュニティの更新

Kubernetesの開発と成熟に伴い、プロジェクト全体の健全性を向上させるために、機能が非推奨になったり、削除されたり、より良いものに置き換えられたりすることがあります。 このプロセスの詳細については、Kubernetesの非推奨と削除のポリシーをご覧ください。 Kubernetes v1.35にはいくつかの非推奨が含まれています。

Ingress NGINXの引退

長年にわたり、Ingress NGINXコントローラーはKubernetesクラスターへのトラフィックルーティングにおいて人気のある選択肢でした。 柔軟性があり、広く採用され、数え切れないほどのアプリケーションの標準的なエントリーポイントとして機能してきました。

しかし、プロジェクトの維持が持続不可能になりました。 メンテナーの深刻な不足と増大する技術的負債により、コミュニティは最近、引退させるという難しい決断を下しました。 これは厳密にはv1.35リリースの一部ではありませんが、非常に重要な変更であるため、ここで強調したいと思います。

その結果、Kubernetesプロジェクトは、Ingress NGINXが2026年3月までベストエフォートのメンテナンスのみを受けることを発表しました。 この日以降、アーカイブされ、今後の更新は行われません。 推奨される移行先はGateway APIであり、トラフィック管理のためのより現代的で安全かつ拡張可能な標準を提供します。

詳細については公式ブログ記事をご覧ください。

cgroup v1サポートの削除

Linuxノードでのリソース管理において、Kubernetesは従来cgroups(コントロールグループ)に依存してきました。 オリジナルのcgroup v1は機能していましたが、一貫性がなく制限があることが多くありました。 そのため、Kubernetesはv1.25でcgroup v2のサポートを導入し、よりクリーンで統一された階層構造と優れたリソース分離を提供しました。

cgroup v2が現代の標準となったため、Kubernetesはv1.35でレガシーなcgroup v1サポートを廃止する準備が整いました。

これはクラスター管理者にとって重要なお知らせです。cgroup v2をサポートしていない古いLinuxディストリビューションでノードを実行している場合、kubeletは起動に失敗します。

ダウンタイムを回避するには、それらのノードをcgroup v2が有効になっているシステムに移行する必要があります。

詳細についてはcgroup v2についてをお読みください。

また、KEP-5573: Remove cgroup v1 supportで移行作業を追跡できます。

kube-proxyのipvsモードの非推奨化

数年前、Kubernetesは標準のiptablesよりも高速なロードバランシングを提供するために、kube-proxyにipvsモードを採用しました。

パフォーマンスの向上をもたらしましたが、進化するネットワーキング要件に対応し続けることで、過度の技術的負債と複雑さが生じました。

このメンテナンス負担のため、Kubernetes v1.35ではipvsモードが非推奨になりました。

このリリースでは、このipvsモードは引き続き利用可能ですが、kube-proxyはipvsを使用するよう設定されている場合、起動時に警告を出力するようになります。

目標はコードベースを合理化し、現代の標準に焦点を当てることです。

Linuxノードでは、現在推奨される代替手段であるnftablesへの移行を開始する必要があります。

詳細についてはKEP-5495: Deprecate ipvs mode in kube-proxyをご覧ください。

containerd v1.Xの最終サポート

Kubernetes v1.35は引き続きcontainerd 1.7およびその他のLTSリリースをサポートしていますが、これがそのようなサポートを提供する最後のバージョンです。 SIG Nodeコミュニティは、v1.35をcontainerd v1.Xシリーズをサポートする最後のリリースに指定しました。

これは重要なリマインダーです。次のKubernetesバージョンにアップグレードする前に、containerd 2.0以降に切り替える必要があります。

どのノードに対応が必要かを特定するために、クラスター内のkubelet_cri_losing_supportメトリクスを監視できます。

詳細については公式ブログ記事またはKEP-4033: Discover cgroup driver from CRIをご覧ください。

kubelet再起動時のPod安定性の向上

以前は、kubeletサービスの再起動により、Podステータスに一時的な中断が発生することがよくありました。

再起動中、kubeletはコンテナの状態をリセットし、アプリケーション自体が正常に実行されていても、正常なPodがNotReadyとしてマークされ、ロードバランサーから削除されていました。

この信頼性の問題に対処するため、シームレスなノードメンテナンスを確保するようにこの挙動が修正されました。

kubeletは起動時にランタイムから既存のコンテナの状態を適切に復元するようになりました。

これにより、kubeletの再起動やアップグレード中もワークロードはReady状態を維持し、トラフィックは中断されることなく流れ続けます。

詳細についてはKEP-4781: Fix inconsistent container ready state after kubelet restartをご覧ください。

リリースノート

Kubernetes v1.35リリースの詳細については、リリースノートをご覧ください。

入手方法

Kubernetes v1.35はGitHubまたはKubernetes公式サイトのダウンロードページからダウンロードできます。

Kubernetesを始めるには、インタラクティブチュートリアルをチェックするか、minikubeを使用してローカルKubernetesクラスターを実行してください。 また、kubeadmを使用して簡単にv1.35をインストールすることもできます。

リリースチーム

Kubernetesは、コミュニティの支援、コミットメント、献身的な努力なくしては成り立ちません。 各リリースチームは、皆さんが利用するKubernetesリリースを構成する様々な要素を協力して構築する、献身的なコミュニティボランティアで構成されています。 これを実現するには、コードそのものからドキュメント作成、プロジェクト管理に至るまで、コミュニティのあらゆる分野の専門スキルが必要です。

私たちは、技術的な卓越性と周囲を巻き込む情熱でKubernetesコミュニティに永続的な影響を残した、長年にわたるコントリビューターであり尊敬されるエンジニアであるHan Kangを追悼します。 HanはSIG InstrumentationとSIG API Machineryにおいて重要な存在であり、プロジェクトのコアの安定性に対する重要な貢献と持続的なコミットメントにより、2021 Kubernetes Contributor Awardを受賞しました。 技術的な貢献に加えて、Hanはメンターとしての寛大さと人々のつながりを築くことへの情熱で深く称賛されていました。 彼は、新しいコントリビューターの最初のPull Requestを導いたり、忍耐と優しさで同僚をサポートしたりと、他者のために「扉を開く」ことで知られていました。 Hanの遺志は、彼がインスパイアしたエンジニアたち、彼が構築を手助けした堅牢なシステム、そして彼がクラウドネイティブのエコシステム内で育んだ温かく協力的な精神を通じて生き続けています。

Kubernetes v1.35リリースをコミュニティに届けるために多くの時間を費やして取り組んでくれたリリースチーム全体に感謝します。 リリースチームには、初参加のShadow(見習い)から、複数のリリースサイクルで経験を積んだベテランのチームリードまで、様々なメンバーが参加しています。 リリースリードのDrew Hagenに心より感謝します。 彼の実践的な指導と活力あふれるエネルギーは、複雑な課題を乗り越える力となっただけでなく、この成功したリリースの背後にあるコミュニティ精神を燃え立たせました。

プロジェクトの活動状況

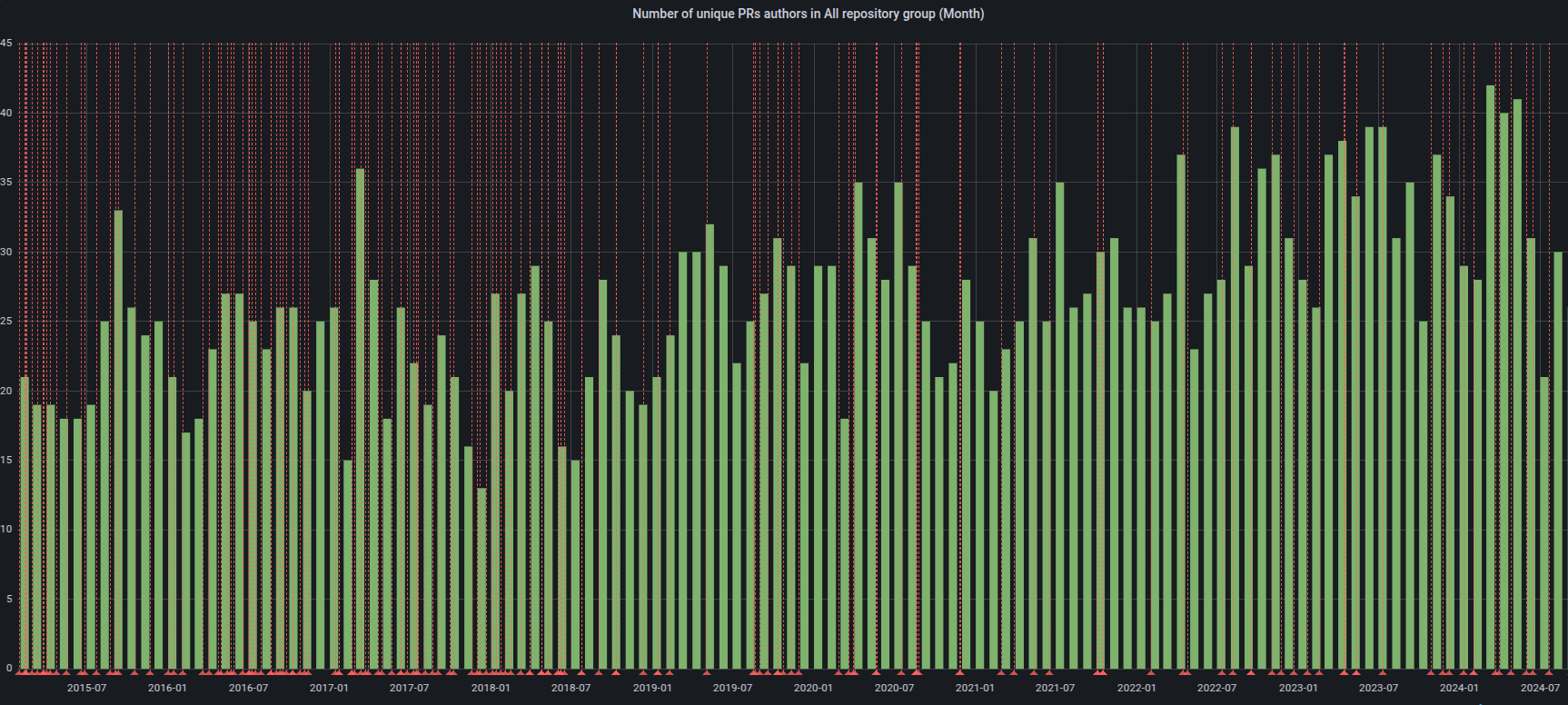

CNCF K8sのDevStatsプロジェクトは、Kubernetesおよび様々なサブプロジェクトの活動状況に関する興味深いデータポイントを集計しています。 これには個人の貢献から貢献企業数まで含まれ、このエコシステムの発展に費やされる努力の深さと広さを示しています。

v1.35リリースサイクル(2025年9月15日から2025年12月17日までの14週間)において、Kubernetesには最大85の異なる企業と419人の個人から貢献がありました。 より広範なクラウドネイティブエコシステムでは、この数字は281社、合計1769人のコントリビューターに達しています。

なお、「貢献」とはコミットの作成、コードレビュー、コメント、IssueやPRの作成、PRのレビュー(ブログやドキュメントを含む)、またはIssueやPRへのコメントを行うことを指します。

貢献に興味がある場合は、コントリビューター向けWebサイトのはじめにをご覧ください。

データソース:

イベント情報

今後開催予定のKubernetesおよびクラウドネイティブイベント(KubeCon + CloudNativeCon、KCDなど)や、世界各地で開催される主要なカンファレンスについて紹介します。 Kubernetesコミュニティの最新情報を入手し、参加しましょう!

2026年2月

- KCD - Kubernetes Community Days: New Delhi: 2026年2月21日 | インド、ニューデリー

- KCD - Kubernetes Community Days: Guadalajara: 2026年2月23日 | メキシコ、グアダラハラ

2026年3月

- KubeCon + CloudNativeCon Europe 2026: 2026年3月23日-26日 | オランダ、アムステルダム

2026年5月

- KCD - Kubernetes Community Days: Toronto: 2026年5月13日 | カナダ、トロント

- KCD - Kubernetes Community Days: Helsinki: 2026年5月20日 | フィンランド、ヘルシンキ

2026年6月

- KubeCon + CloudNativeCon China 2026: 2026年6月10日-11日 | 香港

- KubeCon + CloudNativeCon India 2026: 2026年6月18日-19日 | インド、ムンバイ

- KCD - Kubernetes Community Days: Kuala Lumpur: 2026年6月27日 | マレーシア、クアラルンプール

2026年7月

- KubeCon + CloudNativeCon Japan 2026: 2026年7月29日-30日 | 日本、横浜

最新のイベント情報はこちらでご確認いただけます。

ウェビナーのご案内

Kubernetes v1.35リリースチームのメンバーと一緒に 2026年1月14日(水)午後5時(UTC) から、このリリースのハイライトやアップグレードの計画に役立つ非推奨事項や削除事項について学びましょう。 詳細および参加登録は、CNCFオンラインプログラム・サイトのイベントページをご覧ください。

参加方法

Kubernetesに関わる最も簡単な方法は、あなたの興味に合ったSpecial Interest Groups(SIGs)のいずれかに参加することです。 Kubernetesコミュニティに向けて何か発信したいことはありますか? 毎週のコミュニティミーティングや、以下のチャンネルであなたの声を共有してください。 継続的なフィードバックとサポートに感謝いたします。

- 最新情報はBlueSkyの@kubernetes.ioをフォローしてください

- Discussでコミュニティディスカッションに参加してください

- Slackでコミュニティに参加してください

- Stack Overflowで質問したり、回答したりしてください

- あなたのKubernetesに関するストーリーを共有してください

- Kubernetesの最新情報はブログでさらに詳しく読むことができます

- リリースチームについての詳細はKubernetes Release Teamをご覧ください

よくあるKubernetesの7つの落とし穴(そして私がそれらを回避する方法をいかに学んだか)

Kubernetesが強力でありながら時にイライラさせられることは周知の事実です。 私がコンテナオーケストレーションに初めて手を出したとき、落とし穴のリスト全体をまとめるのに十分なほど多くの失敗をしました。 この投稿では、私が遭遇した(または他の人が遭遇するのを見た)7つの大きな落とし穴を順に説明し、それらを回避する方法についてのヒントを共有したいと思います。 Kubernetesを試し始めたばかりの方でも、すでに本番クラスターを管理している方でも、これらの洞察が余計なストレスを回避するのに役立つことを願っています。

1. リソースrequestsとlimitsの設定を怠る

落とし穴: Pod仕様でCPUとメモリの要件を指定しないこと。 これは通常、Kubernetesがこれらのフィールドを必須としておらず、ワークロードはこれらなしでも起動して実行できる場合が多いために発生します。 そのため、設定の初期段階や迅速なデプロイサイクルの最中に見過ごされがちです。

背景: Kubernetesでは、リソースのrequestsとlimitsは効率的なクラスター管理に不可欠です。 リソースのrequestsは、スケジューラーが各Podに適切な量のCPUとメモリを確保し、動作に必要なリソースを保証します。 リソースlimitsは、Podが使用できるCPUとメモリの量に上限を設け、単一のPodが過剰なリソースを消費して他のPodを枯渇状態にすることを防ぎます。 リソースrequestsとlimitsが設定されていない場合:

- リソース不足: Podが不十分なリソースしか得られず、パフォーマンスの低下や障害につながる可能性があります。 これは、Kubernetesがrequestsの値に基づきPodをスケジュールするためです。 requestsがないと、スケジューラーは単一のノードに過剰数のPodを配置する可能性があり、リソースの競合やパフォーマンスのボトルネックにつながります。

- リソースの占有: 逆に、limitsがないと、あるPodが公平な配分以上のリソースを消費し、同じノード上の他のPodのパフォーマンスと安定性に影響を与える可能性があります。 これにより、利用可能なメモリ不足のために他のPodが退避されたり、Out-Of-Memory(OOM)キラーによって強制終了されたりする問題が発生する可能性があります。

回避方法:

- 控えめな

requests(例えば100mCPU、128Miメモリ)から始めて、アプリの動作を確認します。 - 実際の使用状況を監視して値を調整します。HorizontalPodAutoscalerは、メトリクスに基づいてスケーリングを自動化するのに役立ちます。

kubectl top podsやログ/監視ツールを注視して、過剰または過小なプロビジョニングになっていないことを確認します。

私の実体験: 初期の頃、私はメモリ制限について考えたことがありませんでした。 ローカルクラスターでは問題なく見えました。 しかし、より大規模な環境では、Podが次々とOOMKilledされました。 教訓を得ました。 コンテナのリソースrequestsとlimitsを設定する詳細な手順については、コンテナおよびPodへのメモリリソースの割り当て(公式Kubernetesドキュメントの一部)を参照してください。

2. liveness probeとreadiness probeを軽視する

落とし穴: Kubernetesがコンテナの健全性や準備状態をチェックする方法を明示的に定義せずにコンテナをデプロイすること。 これは、Kubernetesが内部のプロセスが終了していない限りコンテナを「実行中」と見なすために起こりがちです。 追加のシグナルがないと、Kubernetesは、たとえ内部のアプリケーションが応答しない、初期化中、またはスタックしていても、ワークロードが機能していると想定してしまいます。

背景: liveness、readiness、startup probeは、Kubernetesがコンテナの健全性と可用性を監視するために使用するメカニズムです。

- Liveness probeは、アプリケーションがまだ生きているかどうかを判断します。 livenessチェックが失敗すると、コンテナは再起動されます。

- Readiness probeは、コンテナがトラフィックを処理する準備ができているかどうかを制御します。 readiness probeが合格するまで、コンテナはServiceエンドポイントから除外されます。

- Startup probeは、長い起動時間と実際の障害を区別するのに役立ちます。

回避方法:

- ヘルスエンドポイント(例えば

/healthz)をチェックするためのシンプルなHTTPlivenessProbeを追加して、Kubernetesがハングしたコンテナを再起動できるようにします。 readinessProbeを使用して、アプリがウォームアップされるまでトラフィックがアプリに到達しないようにします。- probeはシンプルに保ちます。 過度に複雑なチェックは、誤検知や不要な再起動を引き起こす可能性があります。

私の実体験: かつて、ロードに時間がかかるWebサービスのreadiness probeを忘れたことがあります。 ユーザーが早すぎるタイミングでアクセスして、奇妙なタイムアウトが発生し、何時間も頭を抱えました。 たった3行のreadiness probeがあれば、防げたはずでした。

コンテナのliveness、readiness、startup Probeを設定する包括的な手順については、公式KubernetesドキュメントのLiveness Probe、Readiness ProbeおよびStartup Probeを使用するを参照してください。

3. 「コンテナログを見ればいいだけ」(これが悲劇の始まり)

落とし穴: kubectl logsで取得したコンテナログのみに依存すること。

このコマンドは迅速かつ便利で、多くのセットアップにおいて、開発中や初期のトラブルシューティング中にログにアクセスできるように見えるため、これが起こりがちです。

しかし、kubectl logsは現在実行中または最近終了したコンテナからのログのみを取得し、それらのログはノードのローカルディスクに保存されます。

コンテナの削除、退避、またはノードの再起動が発生すると、すぐにログファイルはローテーションされるか、永久に失われる可能性があります。

回避方法:

- ログを集中管理するために、FluentdやFluent BitのようなCNCFツールを使用して、すべてのPodからの出力を集約します。

- OpenTelemetryを採用して、ログ、メトリクス、(必要に応じて)トレースの統合ビューを取得します。 これにより、インフラストラクチャイベントとアプリレベルの振る舞いとの相関関係を見つけることができます。

- ログとPrometheusメトリクスを連携し、アプリケーションログと並行してクラスターレベルのデータを追跡します。 分散トレーシングが必要な場合は、JaegerのようなCNCFプロジェクトを検討してください。

私の実体験: 突然の再起動によって初めてPodログを失ったとき、「kubectl logs」だけではいかに頼りないかを実感しました。 それ以来、重要な手がかりを見逃さないように、すべてのクラスターに適切なパイプラインをセットアップしています。

4. 開発環境と本番環境を完全に同じに扱う

落とし穴: 開発、ステージング、本番環境全体で同一の設定を持つ同じKubernetesマニフェストをデプロイすること。 これは、チームが一貫性と再利用性を目指すものの、環境固有の要因—トラフィックパターン、リソースの可用性、スケーリングのニーズ、またはアクセス制御など—が大きく異なりうることを見落としている場合によく起こります。 カスタマイズなしでは、ある環境向けに最適化された設定が別の環境では不安定性、パフォーマンス低下、またはセキュリティ欠陥を引き起こす可能性があります。

回避方法:

- 環境オーバーレイまたはkustomizeを使用して、共通ベースを維持しながら、各環境のリソースrequests、レプリカ、または設定をカスタマイズします。

- 環境固有の設定をConfigMapやSecretに切り出します。 機密データを管理するには、Sealed Secretsのような特化したツールを使用できます。

- 本番環境ではスケールを考慮した計画を。 開発クラスターは最小限のCPU/メモリで済むかもしれませんが、本番環境では大幅により多くのリソースが必要になる可能性があります。

私の実体験: ある時、小さな開発環境で「テスト」のためにreplicaCountを2から10にスケールアップしました。

すぐにリソース不足になり、後始末に半日を費やしました。

しまった。

5. 古いリソースを放置する

落とし穴: 未使用または古いリソース—Deployment、Service、ConfigMap、PersistentVolumeClaimなど—をクラスター内で実行したままにすること。 これは、Kubernetesが明示的に指示されない限りリソースを自動的に削除せず、所有権や有効期限を追跡する組み込みメカニズムがないためによく起こります。 時間の経過とともに、これらの忘れられたオブジェクトが蓄積し、クラスターリソースを消費し、クラウドコストを増加させます。 特に、古いServiceやLoadBalancerがトラフィックをルーティングし続けていると、運用上の混乱を引き起こす可能性があります。

回避方法:

- すべてにラベルを付ける: 目的や所有者のラベルを付けます。 そうすれば、不要になったリソースを簡単にクエリできます。

- 定期的にクラスターを監査する:

kubectl get all -n <namespace>を実行して、実際に実行されているものを確認し、すべてが正当であることを確認します。 - Kubernetesのガベージコレクションを採用する: K8sドキュメントは、依存オブジェクトを自動的に削除する方法を示しています。

- ポリシーの自動化を活用する: Kyvernoのようなツールは、一定期間後に古いリソースを自動的に削除またはブロックしたり、ライフサイクルポリシーを強制したりできます。 そのため、すべてのクリーンアップ手順をひとつひとつ覚えておく必要がありません。

私の実体験: ハッカソンの後、外部ロードバランサーに固定された「test-svc」を削除するのを忘れました。 3週間後、そのロードバランサーの料金をずっと支払っていたことに気づきました。 やってしまった。

6. ネットワークを早々に深掘りしすぎる

落とし穴: Kubernetesのネイティブなネットワークプリミティブを完全に理解する前に、高度なネットワークソリューション—サービスメッシュ、カスタムCNIプラグインやマルチクラスター通信—を導入すること。 これは、チームがコアのKubernetesネットワークの仕組み(Pod間通信、ClusterIP Service、DNS解決、基本的なIngressトラフィック処理を含む)を最初に習得せずに、外部ツールを使用してトラフィックルーティング、可観測性、mTLSなどの機能を実装する際によく発生します。 結果として、ネットワーク関連の問題のトラブルシューティングが難しくなります(特に、オーバーレイが追加の抽象化や障害点をもたらす場合)。

回避方法:

- 小さく始める: Deployment、Service、そしてNGINXをベースとするような基本的なIngressコントローラー(例: Ingress-NGINX)を使用します。

- クラスター内でのトラフィックの流れ、サービスディスカバリの仕組み、DNSの設定方法を理解していることを確認します。

- 本格的なメッシュや高度なCNI機能は、実際に必要な場合にのみ移行します。 複雑なネットワークはオーバーヘッドを増加させます。

私の実体験: かつて、小さな内部アプリでIstioを試したところ、実際のアプリよりもIstio自体のデバッグに多くの時間を費やしました。 最終的に一歩引いてIstioを削除したところ、すべてが正常に機能しました。

7. セキュリティとRBACを軽視する

落とし穴: 安全でない設定でワークロードをデプロイすること。

例えば、rootユーザーとしてコンテナを実行する、latestイメージタグを使用する、セキュリティコンテキストを無効にする、cluster-adminのような過度に広範なRBACロールを割り当てるなど。

これらの慣習が根強く残っているのは、Kubernetesが初期状態では厳格なセキュリティデフォルトを強制せず、プラットフォームが意見を押し付けるのではなく柔軟に設計されているためです。

明示的なセキュリティポリシーが設定されていない場合、クラスターはコンテナエスケープ、不正な権限昇格、あるいはバージョン固定されていないイメージによる意図しない本番環境の変更といったリスクにさらされ続ける可能性があります。

回避方法:

- RBACを使用して、Kubernetes内でロールと権限を定義します。 RBACはデフォルトであり最も広くサポートされている認可メカニズムですが、Kubernetesは代替の認可メカニズムの使用も許可しています。 より高度または外部ポリシーのニーズについては、OPA Gatekeeper(Regoベース)、Kyverno、またはCELやCedarのようなポリシー言語を使用したカスタムWebhookなどのソリューションを検討してください。

- イメージを特定のバージョンに固定しましょう(

:latestはもう使わない!)。 これにより、実際に何がデプロイされているかを把握しやすくなります。 - Podのセキュリティアドミッション(またはKyvernoのような他のソリューション)を活用して、非rootコンテナ、読み取り専用ファイルシステムなどを強制します。

私の実体験: 私は大きなセキュリティ侵害を経験したことはありませんが、教訓となる話は数多く聞いています。 対策を講じなければ、何か問題が起こるのは時間の問題です。

最後に

Kubernetesは素晴らしいですが、超能力者ではありません。 何が必要かを伝えなければ、魔法のように正しいことをしてくれるわけではありません。 これらの落とし穴を心に留めておくことで、多くの悩みの種と無駄な時間を避けられます。 失敗は起こります(信じてください、私も十分失敗しました)が、それぞれがKubernetesの仕組みをより深く学ぶチャンスです。 より深く掘り下げたい場合は、公式ドキュメントとコミュニティSlackが次のステップとして最適です。 そしてもちろん、あなた自身の失敗談や成功のヒントを自由に共有してください。 結局のところ、私たちは皆、このクラウドネイティブの冒険を一緒に歩んでいるのですから。

Happy Shipping!

Kubernetes v1.34: Of Wind & Will (O' WaW)

編集者: Agustina Barbetta, Alejandro Josue Leon Bellido, Graziano Casto, Melony Qin, Dipesh Rawat

前回のリリースと同様に、Kubernetes v1.34のリリースでは新しいGA、ベータ版、アルファ版の機能が導入されます。 高品質なリリースの継続的な提供は、私たちの開発サイクルの強さとコミュニティからの活発なサポートを示しています。

このリリースは58個の機能改善で構成されています。 それらのうち、GAへの昇格が23個、ベータへの移行が22個、アルファとしての導入が13個となっています。

また、このリリースにはいくつかの非推奨化と削除があります。 これらに必ず目を通してください。

リリースのテーマとロゴ

私たちを取り巻く風、そして私たちの内なる意志によって動かされるリリース。

訳注: このリリースでは、Kubernetesの開発を航海になぞらえています。

すべてのリリースサイクルで、私たちは実際にはコントロールできない「風」を受け継ぎます — ツールの状態、ドキュメント、そしてプロジェクトの歴史的な特性です。 時にこれらの風は私たちの帆を満たし、時に横に押し流し、時に凪いでしまいます。

Kubernetesを前進させ続けているのは完璧な風ではなく、船員たちの意志です。 彼らは帆を調整し、舵を取り、航路を定め、船を安定させます。 リリースが実現するのは条件が常に理想的だからではありません。 それを構築する人々、リリースする人々、そしてクマ^、猫、犬、魔法使い、好奇心に満ちた人々がいるからこそ実現するのです。 風がどの方向に吹いても、彼らはKubernetesを力強く前進させ続けています。

このリリース Of Wind & Will (O' WaW) は、私たちを形作ってきた風と、私たちを前進させる意志に敬意を表しています。

^ なぜクマなのか? その答えはご想像にお任せします!

主なアップデート情報

Kubernetes v1.34は新機能と改善点が満載です。 このセクションでは、リリースチームが特に注目して欲しい、選りすぐりのアップデート内容をご紹介します!

GA: DRAのコア機能

Dynamic Resource Allocation (DRA)は、GPU、TPU、NICおよびその他のデバイスを選択、割り当て、共有、設定するためのより強力な方法を提供します。

v1.30リリース以降、DRAは構造化パラメーターを使ってデバイスを要求する仕組みを採用しています。

これらのパラメーターはKubernetesのコアからは直接見えない形で処理されます。

この設計は、ストレージボリュームの動的プロビジョニングから着想を得ています。

構造化パラメーターを使用するDRAは、resource.k8s.io配下の以下のAPIに依存しています。ResourceClaim、DeviceClass、ResourceClaimTemplate、ResourceSlice。

また、Podの.specに新しいresourceClaimsフィールドを追加しています。resource.k8s.io/v1 APIはGAに昇格し、現在はデフォルトで利用可能です。

この作業はWG Device Managementが主導したKEP #4381の一環として行われました。

ベータ: kubeletイメージ認証プロバイダー向けのProjected ServiceAccountトークン

プライベートコンテナイメージを取得する際に使用されるkubeletの認証プロバイダーは、従来、ノードやクラスターに保存された長期間有効なSecretに依存していました。

この方法では、認証情報が特定のワークロードに紐付けられず、自動更新もされないため、セキュリティリスクと管理の手間が増大していました。

この問題を解決するため、kubeletがコンテナレジストリへの認証に、短期間のみ有効で特定の用途に限定されたServiceAccountトークンを要求できるようになりました。

これにより、ノード全体の認証情報ではなく、Pod固有のアイデンティティに基づいてイメージの取得を認可できます。

最大の利点はセキュリティの大幅な向上です。

イメージ取得のために長期間有効なSecretを保持する必要がなくなり、攻撃を受けるリスクが減少し、管理者と開発者の両方にとって認証情報の管理がシンプルになります。

この作業はSIG AuthとSIG Nodeが主導したKEP #4412の一環として行われました。

アルファ: KYAML(Kubernetes向けに最適化されたYAML形式)のサポート

KYAMLは、Kubernetes向けに最適化された、より安全で曖昧さの少ないYAMLのサブセットです。 Kubernetes v1.34以降、どのバージョンのKubernetesを使用していても、kubectlの新しい出力形式としてKYAMLを利用できます。

KYAMLは、YAMLとJSONそれぞれが抱える課題を解決します。 YAMLでは空白文字が重要な意味を持つため、インデントやネストに細心の注意が必要です。 また、文字列の引用符を省略できることで、予期しない型変換が発生することがあります(例: 「ノルウェー問題」)。 一方、JSONはコメントが書けず、末尾のカンマや引用符付きのキーに関して厳密なルールがあります。

KYAMLファイルはすべて有効なYAMLでもあるため、KYAMLで記述したファイルはどのバージョンのkubectlにも入力として渡せます。

v1.34のkubectlでは、環境変数KUBECTL_KYAML=trueを設定することで、KYAML形式での出力もリクエストできます(例: kubectl get -o kyaml ...)。

もちろん、従来通りJSONやYAML形式での出力も可能です。

この作業はSIG CLIが主導したKEP #5295の一環として行われました。

GAに昇格した機能

これはv1.34リリース後にGAとなった改善点の一部です。

Jobの代替Podの遅延作成

デフォルトでは、JobコントローラーはPodが終了処理を始めた時点で、すぐに代替となる新しいPodを作成します。